Интересные настройки реестра

Содержание:

- Почему важно знать о реестре и как работает Regedit

- Современный реестр Windows

- Рекомендуемые ссылки для решения:

- Описание разделов реестров Править

- More on HKEY_USERS & SIDs

- Отключаем небезопасные сервисы

- Около часов будет отображаться имя

- Современный реестр Windows

- Ограничение доступа

- Hidden Subkeys in HKLM

- Удаляем все надписи

- Где находится и как в него зайти (открыть)

- Registry Subkeys in HKEY_USERS

- Создание и удаление разделов и параметров через файл с расширением reg

- Программы для работы с реестром — обзор

- Получаем доступ к реестру

- Команда REG COMPARE Править

- Права доступа к разделам реестра

- Пример создания файла .reg для внесения изменений

- Команда REG COMPARE Править

- Что такое реестр Windows

Почему важно знать о реестре и как работает Regedit

Хотя вы этого не замечаете, операционная система и приложения, установленные в Windows, постоянно обращаются к реестру.

Попробуйте скачать и запустить утилиту Process Monitor. Дважды щелкните исполняемый файл procmon.exe и подождите несколько секунд: вы увидите, что главное окно сразу же заполнится сотнями, тысячами строк информации.

Фактически, программа показывает все обращения к файлам (на диске или SSD) и тем, которые находятся на уровне реестра.

Чтобы ограничиться доступом только к реестру Windows, щелкните значок Показать активность файловой системы вверху на панели инструментов.

Вы заметите, сколько операций каждую секунду выполняется над содержимым системного регистра (см. Столбец Operation) выполняемыми программами и процессами.

Как легко догадаться, Process Monitor может быть очень полезен для более опытных пользователей, чтобы обнаружить каждую модификацию реестра и каждый отдельный доступ, сделанный установленными приложениями: таким образом, можно понять, где каждая программа хранит свои настройки. Очень ценный инструмент для диагностики причин любых проблем и для экспорта (с возможностью их повторного использования в другом месте) конфигураций различных программ.

Используя меню Filter в Process Monitor, вы можете указать, например, имя исполняемого файла процесса, который вы хотите отслеживать. Это позволит вам сконцентрироваться на действиях, выполняемых одним приложением, не отвлекаясь на информацию, которая вас не интересует.

Современный реестр Windows

Реестр в том виде, как его использует Windows и как видит его пользователь в процессе использования программ работы с реестром, формируется из различных данных. Чтобы получилось то, что видит пользователь, редактируя реестр, происходит следующее.

Вначале, в процессе установки (инсталляции) и настройки Windows, на диске формируются файлы, в которых хранится часть данных, относящихся к конфигурации системы.

Затем, в процессе каждой загрузки системы, а также в процессе каждого входа и выхода каждого из пользователей, формируется некая виртуальная сущность, называемая «реестром» — объект REGISTRY\. Данные для формирования «реестра» частично берутся из тех самых файлов (Software, System …), частично из информации, собранной ntdetect при загрузке (HKLM\Hardware\Description).

То есть часть данных реестра хранится в файлах, а часть данных формируется в процессе загрузки Windows.

Для редактирования, просмотра и изучения реестра стандартными средствами Windows (программы regedit.exe и regedt32.exe) доступны именно ветки реестра. После редактирования реестра и/или внесения в него изменений эти изменения сразу записываются в файлы.

Однако есть программы сторонних разработчиков, которые позволяют работать непосредственно с файлами.

Программы оптимизации реестра, твикеры, а также инсталляторы и деинсталляторы программ работают через специальные функции работы с реестром.

Рекомендуемые ссылки для решения:

(1)

Download (Malware scan HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\tdss) repair utility.

(2)

Malware scan HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\tdss

(3) HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Fonts

(4) Hkey_local_machine\software\microsoft\windows\currentversion\run\optionalcomponents\msfs

(5) HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit trojan/virus ke…

Внимание

Исправление вручную Malware scan HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\tdss error only Рекомендуется только для опытных пользователей компьютеров.Загрузите инструмент автоматического ремонта вместо.

Описание разделов реестров Править

HKEY_CURRENT_USER Править

Данный раздел содержит настройки текущего активного пользователя, вошедшего в систему. Здесь хранятся папки пользователя, цвета экрана и параметры панели управления. Эти сведения сопоставлены с профилем пользователя. Вместо полного имени раздела иногда используется аббревиатура HKCU. Хотя этот раздел выглядит как один из основных в редакторе реестра, он является всего лишь ссылкой на один из профилей HKEY_USERS\.

HKEY_USERS Править

Раздел HKEY_USERS (псевдоним HKU) содержит информацию о профилях всех пользователей данного компьютера.

Данный раздел практически никогда не используется пользователями. Следует отметить связь данного корневого раздела с разделом HKEY_CURRENT_USER, который фактически является ссылкой подраздела корневого раздела HKEY_USERS, хранящего сведения о текущем пользователе.

HKEY_LOCAL_MACHINE Править

Раздел содержит параметры конфигурации, относящиеся к данному компьютеру (для всех пользователей). Вместо полного имени раздела иногда используется аббревиатура HKLM.

HKEY_CLASSES_ROOT Править

Является подразделом HKEY_LOCAL_MACHINE\Software\Classes. В основном, содержит информацию о зарегистрированных типах файлов и объектах COM и ActiveX. Вместо полного имени раздела иногда используется аббревиатура HKCR. Начиная с Windows 2000 эти сведения хранятся как в HKEY_LOCAL_MACHINE, так и в HKEY_CURRENT_USER. Раздел HKEY_LOCAL_MACHINE\Software\Classes содержит параметры по умолчанию, которые относятся ко всем пользователям локального компьютера. Параметры, содержащиеся в разделе HKEY_CURRENT_USER\Software\Classes, переопределяют принятые по умолчанию и относятся только к текущему пользователю. Раздел HKEY_CLASSES_ROOT включает в себя данные из обоих источников. Кроме того, раздел HKEY_CLASSES_ROOT предоставляет объединённые данные программам, написанным под ранние версии Windows. Изменения настроек текущего пользователя выполняются в разделе HKEY_CURRENT_USER\Software\Classes. Модификация параметров по умолчанию должна производиться в разделе HKEY_LOCAL_MACHINE\Software\Classes. Данные из разделов, добавленных в HKEY_CLASSES_ROOT, будут сохранены системой в разделе HKEY_LOCAL_MACHINE\Software\Classes. Если изменяется параметр в одном из подразделов раздела HKEY_CLASSES_ROOT и такой подраздел уже существует в HKEY_CURRENT_USER\Software\Classes, то для хранения информации будет использован раздел HKEY_CURRENT_USER\Software\Classes, а не HKEY_LOCAL_MACHINE\Software\Classes.

HKEY_CURRENT_CONFIG Править

Данный раздел содержит сведения о профиле оборудования, используемом локальным компьютером при запуске системы. Является ссылкой на HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Hardware Profiles\Current

HKEY_DYN_DATA Править

Данный раздел имеется только в реестре ОС семейства Windows 9x/ME. Содержит динамически изменяемые данные о компьютере (загрузка процессора, размер файла подкачки и т. п.).

More on HKEY_USERS & SIDs

The HKEY_CURRENT_USER hive acts as a kind of shortcut to the HKEY_USERS subkey corresponding to your SID.

In other words, when you make changes in HKEY_CURRENT_USER, you’re making changes to the keys and values under the key within HKEY_USERS that’s named the same as your SID.

For example, if your SID is the following:

S-1-5-21-0123456789-012345678-0123456789-1004

…HKEY_CURRENT_USER will point to this:

HKEY_USERS\S-1-5-21-0123456789-012345678-0123456789-1004

Edits can be made in either location since they are one in the same.

If you want to change registry data for a user whose SID is not appearing under HKEY_USERS, you can either log in as that user and make the change, or you can load the registry hive of that user manually. See How to Load a Registry Hive if you need help.

Remember that since the two are the same, if you’re editing your own settings (the settings for the user you’re currently logged in as), it’s much easier to simply open HKEY_CURRENT_USER than to identify your own SID and then make the changes within HKEY_USERS. Using HKEY_USERS to access the SID folder for a user is usually only useful if you need to edit registry values for a user who isn’t currently logged in.

The HKEY_USERS\.DEFAULT subkey is the exact same as the HKEY_USERS\S-1-5-18 subkey. Any changes made to one are automatically and instantly reflected in the other, in the exact same way that the currently logged on user’s SID subkey in HKEY_USERS is identical to the values found in HKEY_CURRENT_USER.

It’s also important to know that HKEY_USERS\.DEFAULT is used by the LocalSystem account, not a regular user account. It’s common to mistake this key for one that can be edited so that its changes are applied to all the users, considering that it’s called «default,» but this isn’t the case.

Two of the other HKEY_USERS subkeys in Windows Registry that are used by system accounts include S-1-5-19 which is for the LocalService account and S-1-5-20 which is used by the NetworkService account.

Отключаем небезопасные сервисы

Убираем из автозагрузки лишние сервисы типа RemoteRegistry, TermService, TrkWks, DPS, SensorDataService, SensorService, SensrSvc, XblAuthManager, XblGameSave, XboxNetApiSvc. Данное действие позволит не только повысить безопасность вашей windows 10, но и ускорит ее загрузку.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run — автозагрузка текущего пользователя

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run — автозагрузка всех пользователей

Отключаем удаленного помощника:

reg add «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Remote Assistance» /v «fAllowToGetHelp» /t REG_DWORD /d 0 /f

reg add «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Remote Assistance» /v «fAllowFullControl» /t REG_DWORD /d 0 /f

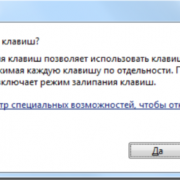

Около часов будет отображаться имя

Данное изменение касается визуальной составляющей рабочего стола. В правой нижней части находятся часы и одной из малоизвестных функций следует назвать помещение рядом с ними имени. Чтобы это стало возможным, требуется образовать три строковых параметра

Важно строго соблюдать заданный далее порядок

- Параметр «s1159» получает значение «Имя» и не должен превышать восьми символов

- Параметр «s2359» получает значение, которое является аналогичным предыдущему

- Параметр «sTimeFormat» предусматривает возможность использования двух форм записи значений, на основании удобного стиля отображения времени. Это «ЧЧ.ММ.СС ТТ» или «ТТ ЧЧ.ММ.СС». В данном случае, ТТ представляет собой указанный пользователем текст.

За указанный пункт отвечает ключ

Современный реестр Windows

Реестр в том виде, как его использует Windows и как видит его пользователь в процессе использования программ работы с реестром, формируется из различных данных. Чтобы получилось то, что видит пользователь, редактируя реестр, происходит следующее.

Вначале, в процессе установки (инсталляции) и настройки Windows, на диске формируются файлы, в которых хранится часть данных, относящихся к конфигурации системы.

Затем, в процессе каждой загрузки системы, а также в процессе каждого входа и выхода каждого из пользователей, формируется некая виртуальная сущность, называемая «реестром» — объект REGISTRY\. Данные для формирования «реестра» частично берутся из тех самых файлов (Software, System …), частично из информации, собранной ntdetect при загрузке (HKLM\Hardware\Description).

То есть часть данных реестра хранится в файлах, а часть данных формируется в процессе загрузки Windows.

Для редактирования, просмотра и изучения реестра стандартными средствами Windows (программы regedit.exe и regedt32.exe) доступны именно ветки реестра. После редактирования реестра и/или внесения в него изменений эти изменения сразу записываются в файлы.

Однако есть программы сторонних разработчиков, которые позволяют работать непосредственно с файлами.

Программы оптимизации реестра, твикеры, а также инсталляторы и деинсталляторы программ работают через специальные функции работы с реестром.

Ограничение доступа

С использованием реестра Windows можно запретить выполнение определенных действий. Подобный момент заслуживает к себе отдельного внимания. Например, допускается ограничение запуска приложений. Чтобы его осуществить, надо в HKEY_CURRENT_USER \Software \Microsoft \Windows \CurrentVersion \Policies \Explorer\ выполнить создание раздела с названием RestricRun. Там должны иметься специальные параметры. Имена им можно присваивать произвольно. Главное – это задать расположение приложений и указать их названия. Все записанные программы будут единственными, к которым юзер будет иметь доступ. Чтобы вернуть все как было, надо очистить реестр Windows за счет удаления всего раздела RestricRun.

ВАЖНО: подобные действия несут угрозу стабильности работы устройства, поскольку неопытный пользователь легко может задать неверные параметры. Предварительно создайте копии реестра и научитесь проводить его восстановление через DOS

При задании ограничения доступа, необходимо указать и сам редактор реестра, иначе ситуация сильно осложнится.

Hidden Subkeys in HKLM

In most configurations, the following subkeys are hidden keys, and therefore can’t be browsed like the other keys under the HKLM registry hive:

- HKEY_LOCAL_MACHINE\SAM

- HKEY_LOCAL_MACHINE\SECURITY

Most of the time these keys appear blank when you open them and/or contain subkeys that are blank.

The SAM subkey refers to information about Security Accounts Manager (SAM) databases for domains. Within each database are group aliases, users, guest accounts, and administrator accounts, plus the name used to log in to the domain, cryptographic hashes of each user’s password, and more.

The SECURITY subkey is used to store the security policy of the current user. It’s linked to the security database of the domain where the user is logged in, or to the registry hive on the local computer if the user is logged in to the local system domain.

To see the contents of the SAM or SECURITY key, the Registry Editor must instead be opened using the System Account, which has greater permissions than any other user, even a user with administrator privileges.

Once Registry Editor has been opened using the appropriate permissions, the HKEY_LOCAL_MACHINE\SAM and HKEY_LOCAL_MACHINE\SECURITY keys can be explored like any other key in the hive.

Удаляем все надписи

Ранее уже было сказано о ом, что ряд пользователей желает максимально упростить визуальную составляющую. Такой подход позволяет отвлекать минимум внимания в ходе работы на устройстве. Требуется получить доступ в такое место, как реестр Windows. Как открыть его – это частый вопрос и необходимо сказать, что используются специализированные встроенные утилиты.

Существует особый ключ, где система держит сведения о цветах надписей, а также других элементов окон. Можно выполнить изменения данных параметров и более подробно это рассматривается ниже.

Для цвета кнопок «Button text» на «R G B»

Для текста окна «Window text» на «R G B»

Для текста меню «Menu Text» на «R G B»

Для информационного текста «Info Text» на «R G B»

R G B представляет собой обозначение цвета в соответствующем формате. Предполагается, что каждая буква означает трёхзначное число. Это позволяет получить любой цвет.

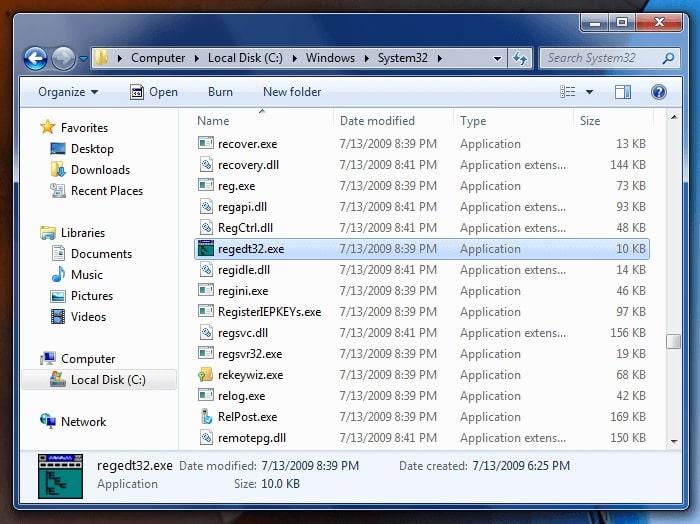

Где находится и как в него зайти (открыть)

Как было сказано выше, в register windows содержатся ключевые характеристики и важная информация, связанная с работой пк, ноутбука. Ее удаление или изменение ведет к нарушению работы ОС, отдельных программ.

Расположена база данных в системном файле на основном диске. На современных версиях win это: C:\Windows\System32\config. Если открыть папку, увидите в ней большое количество файлов. К реестру относятся system, software, sam, ntuser.dat, hardware, regback, др.

В каждой ветке можно посмотреть конкретную информацию:

- system — включает параметры пк;

- software — в ветке содержатся сведения о программах, в том числе тех, которые грузятся автоматически при запуске виды;

- sam — хранит сведения об учетной записи, паролях, правах;

- hardware — помещает инфо о периферийном оборудовании;

- ntuser.dat — содержит пользовательские настройки;

- regback — создается для резервной копии.

Используется единственный способ, чтобы найти файлы реестра на жестком диске:

- открыть мой компьютер;

- перейдите на диск c, найти папку windows, system32 и далее config.

Зайти внутри системного реестра для просмотра и редактирования можно так:

- вызвать командную строку через сочетание win+r, вписать название. Используется в win 7, 8, 10;

- нажать пуск, выбрать выполнить, набрать regedit. Подходит для версии 7, 10, xp;

- кликнуть пуск, ввести в поиске regedt. Работает в win 7, 8, 10;

- нажать клавишу win, вписать в поиске команду. Подходит для версии 8, где нет пуска;

- открыть проводник, зайти на диск C, перейти в windows,найти regedit. Для всех версий win.

Для быстрого вызова проводника или команды «выполнить» можно нажать win+x.

Registry Subkeys in HKEY_USERS

Here’s an example of what you might find under this hive:

- HKEY_USERS\.DEFAULT

- HKEY_USERS\S-1-5-18

- HKEY_USERS\S-1-5-19

- HKEY_USERS\S-1-5-20

- HKEY_USERS\S-1-5-21-0123456789-012345678-0123456789-1004

- HKEY_USERS\S-1-5-21-0123456789-012345678-0123456789-1004_Classes

- …

The SIDs you see listed here will certainly differ than the list we included above.

While you’ll likely have .DEFAULT, S-1-5-18, S-1-5-19, and S-1-5-20, which correspond to built-in system accounts, your S-1-5-21-xxx keys will be unique to your computer since they correspond to «real» user accounts in Windows.

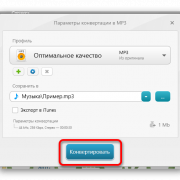

Создание и удаление разделов и параметров через файл с расширением reg

Все reg файлы обладают строго установленным синтаксисом, который должен в обязательном порядке соблюдаться. Это является особенностью документов подобного типа. REG файлы допускается применять в качестве средства для создания или удаления подразделов, а также параметров.

Создание подразделов или изменение параметров

- Осуществляем доступ к редактору реестра

- Выбирается тот подраздел, изменения для которого должны быть проведены

- Происходит нажатие на вкладку «Файл», где надо нажать «Экспорт»

- В поле «Имя файла» прописывается название документа для сохранения REG-файла с изначальными элементами реестра и нажимается кнопку «Сохранить»

Удаление разделов реестра или параметров

Для выполнения поставленной задачи требуется поместить дефис перед путем реестра. Следует рассмотреть это на простом примере. Имеем:

HKEY_LOCAL_MACHINE\Software

Из него необходимо выполнить удаление раздела Program. Это будет выглядеть следующим образом:

Удаление значения имеет схожий способ. В данном случае, дефис должен располагаться непосредственно перед знаком равенства. Расширим прошлый пример – теперь нужно удалить параметр ProgramValue. Это выполняется следующим образом:

» ProgramValue»=-

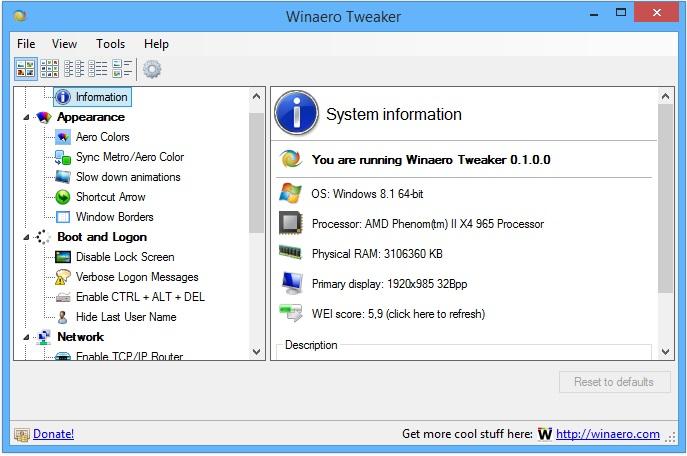

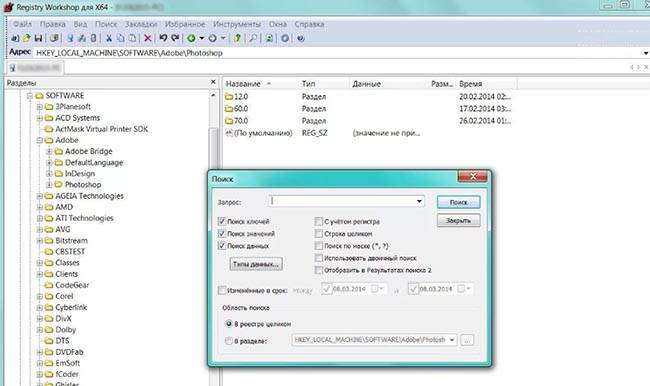

Программы для работы с реестром — обзор

В статье мы несколько раз упоминали о стандартном для виндовс приложении regedit.

Использовать можно сторонние утилиты:

- Позволяет чистить registry, удалять мусор, редактировать записи, разделы, отслеживать состояние ключей, осуществлять предпросмотр файлов с расширением reg. Доступна на русском. Недостаток — платная;

- registry workshop. Утилита ищет ключи, создает закладки, сохраняет резервные копии, восстанавливает из них данные даже при последующем запуске. Есть инструмент редактирования и просмотра файлов, автоматической очистки мусора. Программа — платная;

- work with registry. Быстро находит ключи, ошибки, удаляет лишнее. Есть функция удаления конкретных ветвей. Платная;

- advanced regedit. Бесплатный редактор позволяет работать с ключами, искать папки, изменять значения. Недостаток — не русифицирована.

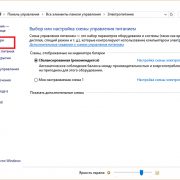

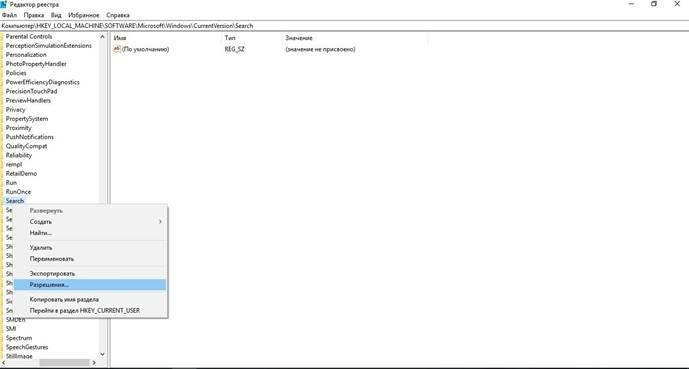

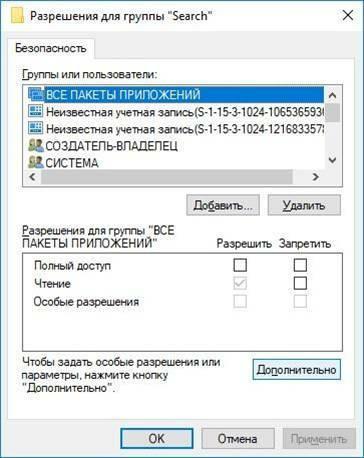

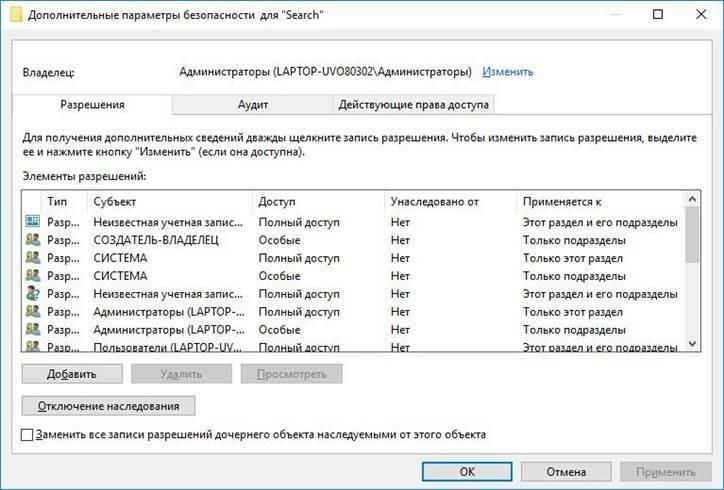

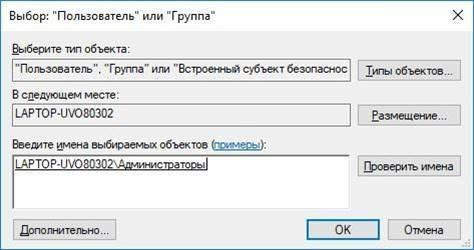

Получаем доступ к реестру

Доступ ко многим веткам реестра ограничен даже для пользователей, имеющих администраторские права. Чтобы вносить в них изменения необходимо получить полный доступ к реестру. Это можно сделать используя редактор реестра regedit, запустив его от имени администратора, либо используя штатную утилиту SubInACL.

Доступ к реестру через regedit

В редакторе реестра regedit находим необходимый ключ реестра, щелкаем по нему правой кнопкой мыши и настраиваем разрешения.

Для смены владельца жмем кнопку Дополнительно.

В верхней части окна жмем Изменить для изменения владельца.

Вводим имена объектов, жмем кнопку Проверить имена. Готово. Жмем кнопку ОК. Даем разрешения. Аналогичным образом настраиваем разрешения для всех необходимых ключей реестра.

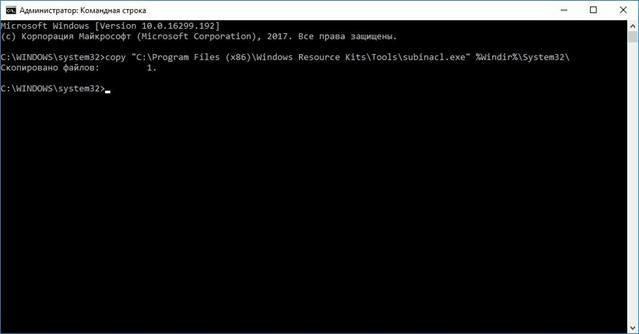

Доступ к реестру через штатную утилиту SubInACL

Для использования утилиты SubInACL, скачиваем ее с сайта Microsoft, устанавливаем. Чтобы не вводить каждый раз путь до нее, скопируйте ее в системный каталог Windows: запустите командную строку от имени администратора и введите команду:

copy «C:\Program Files (x86)\Windows Resource Kits\Tools\subinacl.exe» %Windir%\System32

Меняем владельца командой вида:

subinacl /keyreg «HKEY_LOCAL_MACHINE\SYSTEM\ ControlSet001\Control\WMI\AutoLogger» /setowner=Имя учетной записи /grant=Имя учетной записи=f

Разблокируем реестр:

subinacl /subkeyreg HKEY_LOCAL_MACHINE /grant=Имя учетной записи=f

subinacl /subkeyreg HKEY_CURRENT_USER /grant=Имя учетной записи=f

Меняем Имя учетной записи на вашу учетную запись. Аналогично поступаем со всеми ветками реестра.

Команда REG COMPARE Править

Команда REG COMPARE сравнивает в реестре операционной системы Windows данные. Для копирования данных в реестре используется команда REG COPY.

Синтаксис команды REG COMPARE Править

- REG COMPARE <раздел1> <раздел2> [/v <параметр> | /ve]

- <раздел> Путь

<компьютер> Имя удаленного компьютера, если оно опущено, то по умолчанию считается равным имени локального компьютера. Для удаленных компьютеров доступны только HKLM и HKU.

<путь> Полный путь к разделу реестра в виде: КОРЕНЬ\Подраздел. Если Подраздел2 не указан, он считается равным Подраздел1. <КОРЕНЬ> Корневой раздел. Значения: .

<подраздел> Полный путь к разделу реестра в выбранном корневом разделе.

<параметр> Имя параметра в указанном разделе, для сравнения. Если опущен, будут сравниваться все параметры раздела.

/ve Сравнивать безымянные параметры.

/s Сравнивать все подразделы и параметры.

<вывод> Одно из значений: [/oa | /od | /os | /on].

Если не указано, используется значение /od.

/oa Выводить и совпадения, и отличия.

/od Выводить только отличия.

/os Выводить только совпадения.

/on Не выводить результаты сравнения.

Код возврата:

0 — Успешно, сравниваемые данные идентичны

1 — При обработке произошла ошибка

2 — Успешно, сравниваемые данные отличаются

Примеры команды REG COMPARE Править

- REG COMPARE HKLM\Software\MyCo\MyApp HKLM\Software\MyCo\SaveMyApp Сравнивает все параметры раздела MyApp с параметрами раздела SaveMyApp

- REG COMPARE HKLM\Software\MyCo HKLM\Software\MyCo1 /v Version Сравнивает значение параметра Version в разделах MyCo и MyCo1

- REG COMPARE \\ZODIAC\HKLM\Software\MyCo \\. /s Сравнивает все подразделы и значения параметров в разделе HKLM\Software\MyCo реестра на компьютере ZODIAC с аналогичным разделом на локальном компьютере

Права доступа к разделам реестра

Иногда, какой бы способ не использовался, доступ к разделам и самой системе закрыт. Происходит это из-за того, что все настройки ОС защищены. Инструмент Windows Resource Protection используется, начиная с win vista.

Владельцем разделов может быть системная утилита Trustedinstaller или системная запись «Система».

Для получения прав рекомендуем использовать следующие способы:

- предоставить полные права администратору. Перейти на нужный раздел, кликнуть правой кнопкой мыши, нажать свойства, разрешения (безопасность), выбрать «администраторы», отметить «полный доступ». Порой этого недостаточно;

- если владельцем является TrustedInstaller или система, перейти в безопасность, нажать «дополнительно». Сверху появится название владельца. Нажать «изменить», прописать свою учетку Microsoft, подтвердить. Затем отметить опцию «заменить владельца подконтейнеров и объектов», выделить «Администраторы», отметить полный доступ, нажать ок;

- с помощью RegOwnershipEx.Утилиту устанавливают, запускают, переходят на поле выбора ключа, указывают ссылку на нужную ветвь, кликают «открыть в regedit.exe».

Как только реестр был изменен, рекомендуется восстановить измененные права доступа.

В win 7 есть так называемый режим бога. Название пришло из компьютерных игр, где обозначало неуязвимость игрока.

В виндовс режим означает механизм управления пк, при котором все настройки осуществляются из одной папки.

Создают ее так:

- на пустом месте рабочего стола создать новую папку, кликнув правой клавишей мыши;

- переименовать в {ED7BA470-8E54-465E-825C-99172043E01C};

- чтобы не запутаться, перед скобкой написать «режимбога» или что-либо подобное;

- щелкнуть дважды на новую иконку, найти нужную ветку.

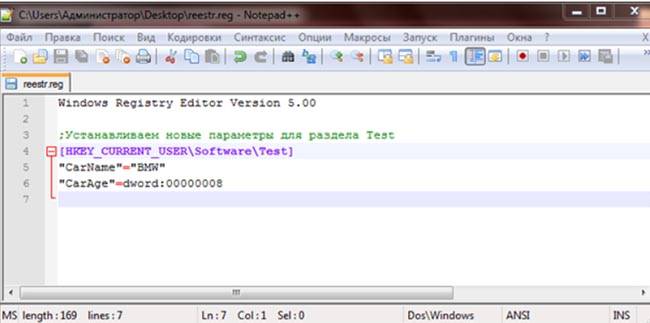

Пример создания файла .reg для внесения изменений

Кроме редактирования, в регистре можно создавать новые разделы, параметры.

Для этого используется инструмент «создать».

Алгоритм создания раздела:

- выбрать ключ, папку, где должен появиться раздел;

- щелкнуть правой кнопкой мыши;

- найти «создать» и сразу — раздел;

- чтобы задать название, кликнуть мышкой на новой папке, щелкнуть «переименовать»,

Другой способ:

- нажать win+r;

- набрать cmd, щелкнуть ок;

- написать reg add\название компьютера\ключ\папка\команда.

Чтобы создать параметр:

- кликнуть по правой части окна;

- выбрать нужный параметр: двоичный, DWORD 32-битный, 64-битный, строковый, мультистроковый или расширяемый;

- задать значение, два раза кликнув по параметру.

Для изменения реестра необязательно в него заходить. Пользователь может создать текстовый файл. В нем с помощью математических символов и латинских букв прописать необходимые команды. Затем указать расширение reg.

Механизм такой:

- открыть текстовый редактор;

- на первой строке написать Windows Registry Editor Version00, нажать ввод;

- в квадратных скобках указать путь;

- перейдя на следующую строку, в кавычках прописать название, значение параметра;

- сохранить, изменив расширение.

Последовательность действий, чтобы с ярлыков убрать стрелки:

- в блокноте написать Windows Registry Editor Version 5.00. Это обязательное условие каждого действия;

- на новой строке написать путь в квадратных скобках, начиная с ключа. В нашем случае указываем HKEY_LOCAL_MACHINE. Затем через вертикальную черту прописываем SOFTWARE\Microsoft\Windows\CurrentVersion\explorer. В конце, также через черту указываем Shell Icons. Писать нужно именно в такой последовательности;

- нажать ввод, прописать в кавычках “29”=”%windir%\\System32\\shelldll,-50”;

- сохранить файл.

Если хотите, чтобы стрелки вернулись, вместо -50 достаточно написать -30.

Команда REG COMPARE Править

Команда REG COMPARE сравнивает в реестре операционной системы Windows данные. Для копирования данных в реестре используется команда REG COPY.

Синтаксис команды REG COMPARE Править

- REG COMPARE <раздел1> <раздел2> [/v <параметр> | /ve]

- <раздел> Путь

<компьютер> Имя удаленного компьютера, если оно опущено, то по умолчанию считается равным имени локального компьютера. Для удаленных компьютеров доступны только HKLM и HKU. <путь> Полный путь к разделу реестра в виде: КОРЕНЬ\Подраздел. Если Подраздел2 не указан, он считается равным Подраздел1. <КОРЕНЬ> Корневой раздел. Значения: . <подраздел> Полный путь к разделу реестра в выбранном корневом разделе. <параметр> Имя параметра в указанном разделе, для сравнения. Если опущен, будут сравниваться все параметры раздела. /ve Сравнивать безымянные параметры. /s Сравнивать все подразделы и параметры. <вывод> Одно из значений: [/oa | /od | /os | /on]. Если не указано, используется значение /od. /oa Выводить и совпадения, и отличия. /od Выводить только отличия. /os Выводить только совпадения. /on Не выводить результаты сравнения.

Код возврата:

0 — Успешно, сравниваемые данные идентичны

1 — При обработке произошла ошибка

2 — Успешно, сравниваемые данные отличаются

Примеры команды REG COMPARE Править

- REG COMPARE HKLM\Software\MyCo\MyApp HKLM\Software\MyCo\SaveMyApp Сравнивает все параметры раздела MyApp с параметрами раздела SaveMyApp

- REG COMPARE HKLM\Software\MyCo HKLM\Software\MyCo1 /v Version Сравнивает значение параметра Version в разделах MyCo и MyCo1

- REG COMPARE \\ZODIAC\HKLM\Software\MyCo \\. /s Сравнивает все подразделы и значения параметров в разделе HKLM\Software\MyCo реестра на компьютере ZODIAC с аналогичным разделом на локальном компьютере

Что такое реестр Windows

Реестр Windows или Системный реестр – это специальная база данных для хранения настроек и параметров операционной системы и сторонних программ. Во время работы операционной системы Windows запись и чтение параметров из реестра происходит практически постоянно. Любая запущенная программа или открытое окно так или иначе обращается к реестру для того, чтобы считать или записать какие-то настройки.

Внедрение реестра началось 1992 году с операционной системы Windows 3.1. Тогда в папке Windows появился двоичный файл REG.DAT, который содержал только одну ветку HKEY_CLASSES_ROOT. Вместе с этим появилась программа REGEDIT.EXE, с помощью которой можно было просматривать содержимое реестра и редактировать его параметры. В следующем году в системе Windows NT 3.1 реестр стал выполнять более значительную роль, в нем стали хранится все настройки операционной системы. Для этого уже использовались 4 корневых раздела:

- HKEY_ LOCAL_MACHINE

- HKEY_CURRENT_USER

- HKEY_CLASSES_ROOT

- HKEY_USERS

При этом реестр перестал быть только одним файлом. Теперь, все данные были распределены в файлах DEFAULT, SOFTWARE и SYSTEM. Информация из этих файлов собиралась в одну базу данных и формировала реестр Windows.

До появления реестра для хранения настроек в операционной системе Windows использовались INI-файлы, информация в которых хранилась в текстовом виде. Но, использование большого количества отдельных текстовых файлов создавало проблемы, поскольку файловая система FAT16, которая использовалась в то время, плохо справлялась с обработкой большого количества файлов в каталоге. Поэтому был создан реестр, который обеспечивал упорядоченное хранение настроек и обеспечивал общий механизм для доступа к этим настройкам.

В дальнейшем, с внедрением файловой системы NTFS, проблемы с большим количеством файлов были решены, но реестр так и остался частью операционной системы Windows. Сейчас реестр есть во всех современных версиях Windows, включая Windows XP, Windows 7 и Windows 10.

На данный момент Windows является практически единственной операционной системой, в которой для хранения настроек используется подобное решение. В остальных операционных системах от такой практики отказалась из-за проблем, описанных ниже.