Решение проблемы со скрытием вирусом файлов на флешке

Содержание:

- На флешке только ярлыки

- Проверка

- Неверные действия

- Удаляем вирус через реестр

- Вирус на флешке — папки стали ярлыками! Решение!

- 71 комментарий

- Борьба с вирусом на флешках «Вместо папок — ярлыки»

- Удаляем вирусы с помощью программы Malwarebytes

- Что делать, если папки превратились в ярлыки? Пошаговая инструкция.

На флешке только ярлыки

На работе закрался в компьютеры интересный вирус. Он создаёт ярлык флешки на самой флешке и когда человек подключает такую флешку, то думает что это безобидный глюк и запускает ярлык. А ярлык в свою очередь исполняет вредоносный код, записанный в свойствах, а потом только открывает пользователю папку с файлами. Антивирусные программы оказались бессильными, решил самостоятельно попробовать устранить эту беду.

Вирус распространяется только через USB флеш накопители

Итак, если зайти в Google с запросом Вирус создаёт ярлык флешки на флешке мы увидим специальные ветки на форумах (пример темы на cyberforum.ru (http://www.cyberforum.ru/viruses/thread970282.html)), где люди просят удалить эту ерунду.

Для устранения вируса, создающего ярлык флешки на флешке, нужно отправить отчёты сканирования компьютера, затем выполнить рекомендации гуру и всё. А что делать если заражённым оказался весь парк компьютерной техники? Очень накладно будет отправить отчёт по каждому ПК, т.к. не все сотрудники смогут это сделать. Да и пролечить флешки всем без исключения тоже геморно по времени.

Как вариант, решил попробовать самостоятельно изучить этот вирус. Для этого установить виртуальный Windows в VirtualBox, заразил его инфицированной флешкой. Сейчас занимаюсь поиском универсального и простого способа очистить компьютеры от вируса, создающего ярлык флешки на флешке, а также защитить систему от инфецированных usb носителей.

Соображения по защите

Открыть содержимое флешки в обход запуска вредоносного ярлыка

Как я говорил ранее, вирус распространяется только через usb-устройства путём запуска исполняемого кода из свойств ярлыка. Для того, чтобы открыть все спрятанные файлы можно использовать следующий скрипт:

Сохраняем его как run.bat и держим под рукой.

Отключить автозапуск USB устройств Чтобы отключить автозапуск USB-флешки и CD-диска, необходимо править реестр:

- «Пуск» — «Выполнить» и пишем «regedit»;

- Открываем путь

- Заходим в раздел Explorer, а если его нет — создаём новый раздел и переименовываем в «Explorer»;

- В разделе «Explorer» создаём ключ NoDriveTypeAutoRun и вводим значение ключа 0x4 для отключения автозапуска всех съёмных устройств.

Когда приносят флешку с ярлыком в корне, нужно

- скопировать run.bat в корень флешки и запустить;

- после чего нам откроются многие невидимые файлы, в том числе и папка с пустым именем, куда вирус загрузил все файлы;

- открываем бесплатную утилиту от майкрософт Process Explorer и находим через CTRL+F ссылку на autorun, завершаем этот процесс;

- теперь осталось удалить с корня все файлы, кроме этой папки.

- заходим в папку и перемещаем её содержимое на уровень выше, т.е. в корень флешки.

Вот пока и всё, что у меня есть. Надеюсь скоро порадовать свежей информацией

Лечение вируса от читателя (Способ не работает. Ред. от 02.10.2015)

Помогла программа UsbFix (ССЫЛКА_УДАЛЕНА) Скачивайте последнюю версию и нажимайте беспощадную «Clean»

Осторожно, вычищает всё ненужное из автозагрузки

Спасибо Вам огромное! Думаю информация будет актуальна для посетителей!

Прим. от 02 октября 2015 года: ссылку на программу удалил. Сейчас там нельзя её скачать, а идёт вечное перенаправление с одного сайта на другой.

Кстати, у нас этот вирус как-то постепенно и умер. Все перекопировали себе скрипт, что писал выше для проверки флешки, каждый раз их чистили и проверяли. А у людей, которые вечно приносити зараженные устройства — отказались их брать. И так победили эту заразу.

Проверка

Если на флешке папки стали ярлыками, Windows 7, по всей вероятности, уже заражена, а значит, от проблемы не удастся избавиться надолго, не просканировав систему полностью. Чтобы это сделать, выберите на первом экране LiveDisk пункт Default. Если после этого антивирус работает нестабильно либо вообще не запускается, стоит перезагрузить компьютер, отдав предпочтение варианту Safe mode.

Через какое-то время на экране отобразится рабочий стол, напоминающий рабочую среду Windows. Одновременно с ним загрузится Control Center. В случае отказа его автоматического запуска щелкните по кнопке с видом паука — она находится на месте меню «Пуск». Затем кликните по надписи «Control Center»

Найдите кнопку «Tools», которая располагается в верхней части окна, и нажмите на нее. В открывшейся панели выберите «Settings». В первой вкладке настроек определитесь, какие действия будут применены к объектам, представляющим угрозу для компьютера. В каждой строке здесь необходимо установить значение «Delete». за сохранность данных. Если папка на флешке стала ярлыком, она просто скрыта, но не заражена, соответственно, и удалена не будет.

В нижней области вкладки «Scanner» расположены два поля. Первое определяет, каким будет максимальный размер файлов, проверяемых антивирусом. Сюда лучше всего вписать «0», то есть убрать ограничения. Второе указывает, сколько раз будет просканирован каждый объект. Желательно ввести значение «5». В обязательном порядке поставьте галочку у надписи «Scan archives». Без нее удаление вируса может и не произойти, если на флешке папки стали ярлыками.

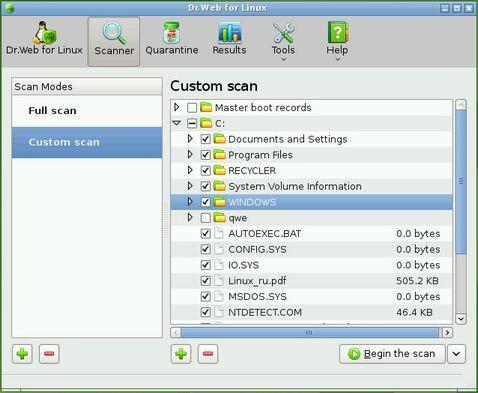

Закройте окно настроек и перейдите во вкладку «Scanner», которая находится в окне «Control Center». Кликните по кнопке «Custom Scan». Пользователю предлагается выбрать устройства, нуждающиеся в сканировании. Стоит отметить флажками все, имеющиеся в системе. После этого кликните по кнопке «Scan».

Проверка может занять длительное время, которое зависит от объема информации на дисках и скорости обмена данными. Когда этот процесс завершится, остается кликнуть по строке «Exit». После перезагрузки снова верните исходные значения настроек BIOS.

Неверные действия

Частенько после появления проблемы человек следует самому первому совету и форматирует USB-накопитель. Конечно, проблема уходит на какое-то время, но все данные теряются. Да и при таком подходе никто не сможет дать гарантий, что через какое-то время события не повторятся. Надо сказать, что пользовательские данные никуда не пропадают. Вирус просто скрыл их, а ссылки на свой запуск пытается подать в качестве исходного содержимого.

Не стоит пытаться что-нибудь открыть, если на флешке все папки стали ярлыками. обычно создают ссылку на свой запуск. Вместе с этим в скрипт может быть добавлен код, заражающий компьютер.

Но не стоит недооценивать вирусописателей, наивно полагая, что если на флешке все папки стали ярлыками, но с ними не производилось никаких действий, то ПК полностью защищен. Скорее всего вредоносная программа скопировала сама себя во внутреннюю память еще во время инициализации устройства сразу после его подключения.

Исключить эту вероятность может только деактивированный автозапуск со всех носителей и последняя версия антивируса.

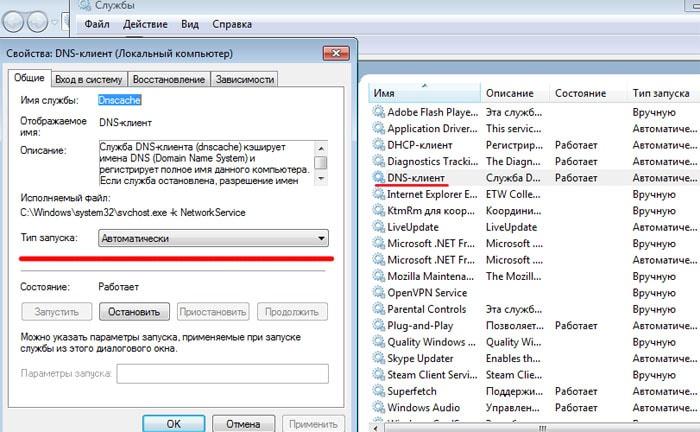

Удаляем вирус через реестр

Мы выключим запуск трояна во время загрузки ОС через реестр. Итак, кликнем по кнопочкам Win+R и в возникшее окошко нужно вставить следующее сочетание regedit и кликнуть по кнопочке «Ввод». Вот наш адрес в реестре к искомому элементу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Затем, нужно внимательно просмотреть все данные ключи, находящиеся в этой вкладке. Если вы заметите имя ключа, состоящее из абракадабры, вроде OqTCNHcNjlf или что-то в этом роде, нужно удалить данную строку. Для этого, кликнем по ключу правой клавишей мышки и в ниспадающем меню выбираем «Удалить»;

Все ключи, запускающие форматы VBS, INI, LINK или EXE являются потенциально опасными. Но, лишь сам пользователь в курсе, какой софт он устанавливал на ПК и он должен знать, какая программа должна запускаться вместе с ОС. Отсюда, сам пользователь решает, удалять ключ или нет.

Вирус на флешке — папки стали ярлыками! Решение!

Сегодня я хочу поговорить об одном уже весьма стареньком вирусе, модификации которого до сих пор будоражат компьютеры пользователей не заботящихся о собственной безопасности.

Смысл его деструктивной деятельности заключается в том, что он скрывает содержимое съемного диска и подменяет его ссылками на исполняемый файл, которые умело маскирует с помощью изменения их атрибутов. Всё рассчитано на то, что ничего не подозревающий пользователь не заметит, что вместо папок ярлыки и попытается их открыть.

Таким образом этот троян и кочует от компьютера к компьютеру, поражая незащищённые операционные системы одну за другой.Если же на очередном ПК будет стоять хорошая антивирусная программа типа Касперского или DrWeb, то она, конечно же, сразу его засечёт и удалит сам исполняемый EXE-файл или скрипт.

Но вот изменить атрибуты, из-за которых папки стали ярлыками на флешке, антивирус не в состоянии и Вам придётся делать это вручную. Как это сделать я сейчас и расскажу.

Вычищаем заразу окончательно!

Для начала надо окончательно убедиться, что вируса нет ни на компьютере, ни на USB-диске. Для этого обновляем базы антивирусной программы и проверяем сначала одно, потом другое. Если у Вас её нет — настоятельно рекомендую его установить.

Например, отлично себя зарекомендовал бесплатный антивирус Касперского. Так же можно воспользоваться одноразовым сканером DrWeb CureIT.После этого надо зайти в панель управления Windows и открыть раздел «Параметры папок».

В открывшемся окне переходим на вкладку «Вид»:

Здесь необходимо снять галочки «Скрывать защищённые системные файлы» и «Скрывать расширения для зарегистрированных типов файлов». А вот флажок «Показывать скрытые файлы, папки и диски» надо наоборот поставить.

inf

Затем стоит удалить папку RECYCLER (Кстати, в ней-то обычно EXE-шник вируса и лежит).На жестком диске надо обратить внимание на папки пользователей, а особенно — на C:\Users\\Appdata\Roaming\

Именно сюда пытается прятаться всякая зараза, а потому в ней не должно быть исполняемых файлов с расширение *.EXE и *.BAT.

Возвращаем пропавшие папки обратно

Следующим этапом нужно вернуть обратно папки, которые стали ярлыками на USB-накопителе. Вот тут начинается самое интересное.

Дело в том, что в зависимости от модификации, способ с помощью которого вирус спрятал директории может быть разным. В самом простом случае достаточно зайти на флешку. Там вы увидите скрытые папки (их отображение мы включили выше).

Надо просто на каждой из них кликнуть правой кнопкой, открыть её свойства и снять галочку «Скрытый».

А вот если поработал более продвинутый зловред, то скорее всего эта галочка будет недоступна и так просто снять атрибут «скрытый» с папки после вируса у Вас не получится.

В этом случае прямо в корне флешки создаём текстовый файлик, в котором надо скопировать вот эту строчку:

attrib -h -r -s -a /D /S

Закрываем текстовый редактор и меняем ему расширение с *.TXT на *.BAT.Кликаем на файлике правой кнопкой и в контекстном меню выбираем пункт «Запуск от имени Администратора».

После этого папки должны стать видимыми.Если что-то непонятно — смотрим видео-инструкцию:

Автоматизированный вариант

Для тех, кто не любит всё делать вручную, предпочитая положиться на скрипты, тоже есть отличный способ. Заключается он в том, что на съёмном накопителе надо опять же создать BAT-файл, открыть его блокнотом и скопировать туда вот такой код:

:lable cls set /p disk_flash=”Input USB Drive Name: ” cd /D %disk_flash%: if %errorlevel%==1 goto lable cls cd /D %disk_flash%: del *.lnk /q /f attrib -s -h -r autorun.* del autorun.* /F attrib -h -r -s -a /D /S rd RECYCLER /q /s explorer.exe %disk_flash%:

Закрываем текстовый редактор и сохраняем изменения. Запускаем скрипт на исполнения. В начале он попросит указать букву, под которой флешка отображается в Проводнике. После этого он удалить папку RECYCLER, файл автозапуска autorun.

inf и вернёт атрибуты папкам, которые стали ярлыками. Этот вариант отлично работает в большинстве случаев на «ура».

Но если вдруг Вам попадётся более хитрая модификация такого вируса, то всё же Вам придётся закатать рукава и поработать руками.

71 комментарий

У меня нет на флешке файла autofun.inf. И при поиске в программе Process Explorer у меня нет файла autorun. Но все флешки заражаются от моего ноутбука. Помогите, пожалуйста.

Переустановка системы однозначно решит проблему с вирусом, проникшим в систему. Но сам файл, из которого вирус проник в систему может быть скрыт в любом файле на любом диске вашего компьютера. После переустановки системы удалите все подозрительные приложения, игры и файлы со своего компьютера.

У меня тоже самое. Что делать?

Спасибо за помощь. Удалось вернуть файлы в нормальное видимое состояние.

Благодарю за отзыв, рад что смог помочь

Столкнулся с такой проблемой — флешка заразила два ноутбука и ещё три флешки. Помог антивирус Касперского ( другие ничего не показывали Dr WEB и Avast и USB guard) Касперский определил путь — C:UsersДмитрийAppDataRoamingWinset Но сначала надо на панели управления — свойства папки — вид-поставить точку — показывать скрытые папки и файлы, тем самым увидеть папку AppData. В папке Winset три файла — они постоянно прописываются на флешке при открытии. В итоге я удалил папку Winset, перезагрузил компьютер — и отформатировал флешку при подключении и всё.

Когда я словил вирус, Касперский его еще не обнаруживал.

Подскажите, пожалуйста, если Process Explorer не обнаруживает процесс autofun.inf, то это значит, что его действительно не существует, компьютер чист и вирус я подхватила с другого компьютера? Папка Temp тоже отсутствует.

Да, вероятнее всего так и есть. Вспоминайте куда флешку втыкали, вот тот то комп и надо чистить.

Борьба с вирусом на флешках «Вместо папок — ярлыки»

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки. По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

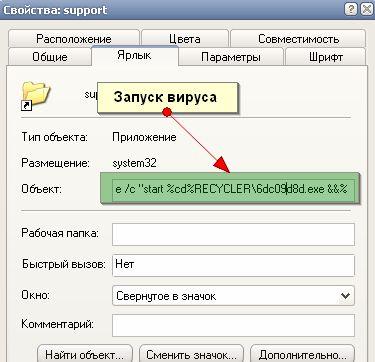

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Чистить флешку от таких вирусов будем пошагово.

Шаг 1. Отобразить скрытые файлы и папки.

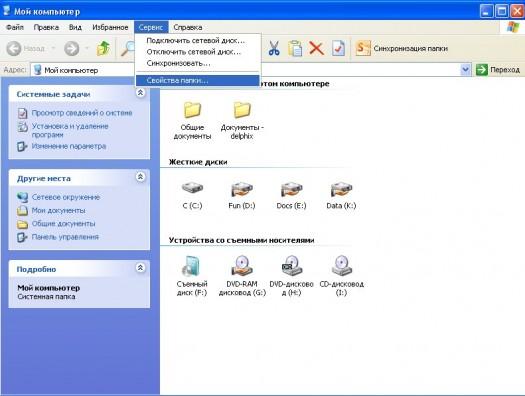

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

На вкладке «Вид» отыскиваем два параметра и выполняем:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

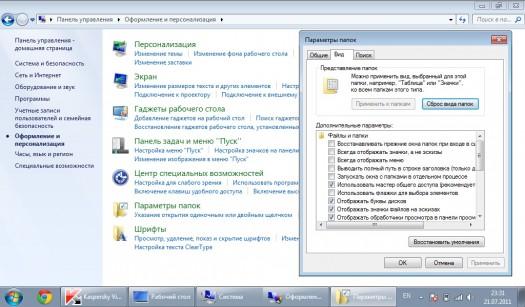

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Шаг 2. Очистка флешки от вирусов.

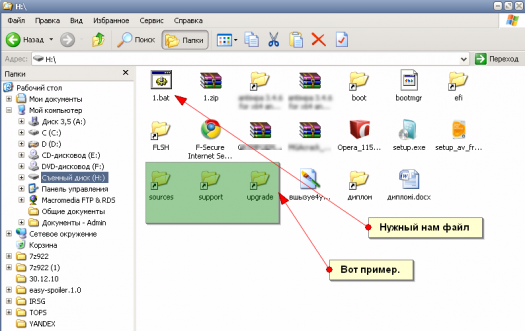

Зараженная флешка выглядит так, как показано на рисунке ниже:

Вот тот самый путь: RECYCLER6dc09d8d.exe — папка на флешке и вирус в ней. Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить).

Шаг 3. Восстановление прежнего вида папок.

1. Удаляем все ярлыки наших папок — они не нужны. 2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f: нажать ENTER, где f: — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: Bat файл для смены атррибутов.

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Как проверить является ли Ваш ПК переносчиком вируса?

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

- сносим Windows (1,5-2 часа, самый быстрый способ);

- устанавливаем F-Security, Kaspersky, Dr.Web (пробные версии) по очереди и штудируем компьютер «полными проверками» пока не найдём вирус (часа 3-4 обычно, зависит от мощности ПК и количества файлов);

- записываем DrWeb LiveCD на диск или флешку, загружаемся с него и штудируем компьютер.

Ссылки на утилиты, которые могут помочь:

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.

Оболочкой где подгружены практически всё что нужно для ремонта начиная с драйверов и заканчивая глубокими тестами HDD (для тех кто не понял) и не важно какая у вас операционка стоит хоть ЛИНУКС данный способ использую уже в течении 5-ти лет. и удачно… может и поможет советец..))»

Удаляем вирусы с помощью программы Malwarebytes

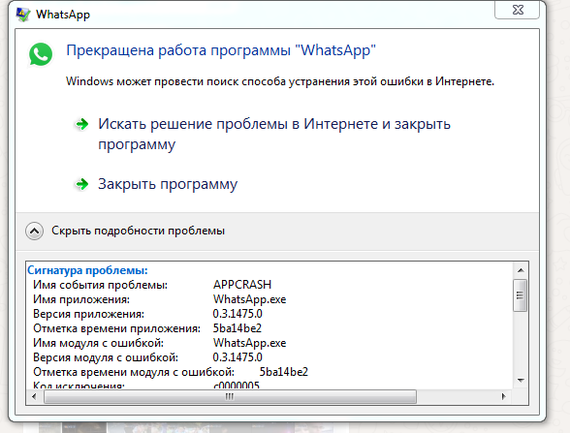

Данное вредительское ПО, копирует папочки с файлами и после этого, прячет их. Далее, своими клонами подменяет папки оригиналы. Вредитель является комбинацией вируса трояна с червём. Угроза находится в том, что пользователь производит запуск данного трояна всякий раз, как только кликнул по зараженному файлу с папочкой.

Когда вы запустите данный троян, он начинает копировать себя, тем самым всё больше распространяясь по вашему компьютеру. Кроме этого, частенько устанавливает вредоносную программу шпион, которая ищет ваши данные о пластиковых карточках, паролях и прочей личной информации, которая сохранена на вашем ПК.

Вредитель, который преобразует флешки со съёмными носителями в ярлыки

Данный вредитель является чистым трояном, скрывающим почти все внешние накопители, которые подключены к ПК и подменяет их на ярлыки данных приборов. Всякий раз, как только вы нажмёте на данный ярлык, вы вновь произведёте запуск данного трояна. После этого, вирус начнет поиск на этом ПК данные о финансах и отошлет эту информацию злоумышленникам.

Что делать, если папки превратились в ярлыки? Пошаговая инструкция.

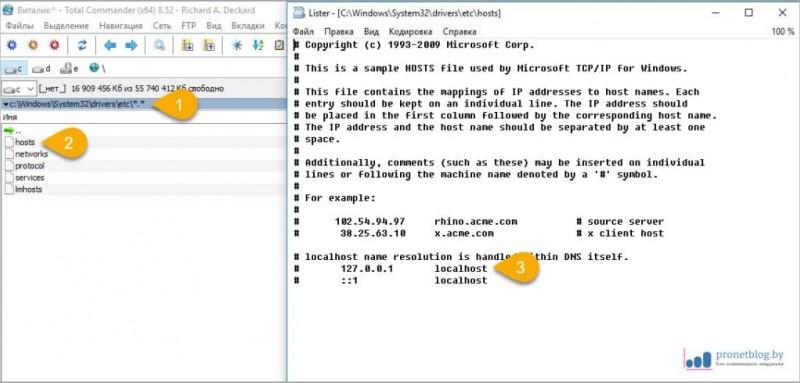

В Интернете мне попался вариант решения проблемы путем изменения атрибутов папок (по сути дела папка — это файл) при помощи командной строки. Для тех пользователей, которые не дружат с командной строкой, предлагаю альтернативный способ — воспользовался для этих целей файловым менеджером FAR Manager. Этот менеджер всегда удобно иметь под рукой и мы его уже использовали при редактировании файла hosts (Видео Не могу зайти в одноклассники. Решение проблемы).

Шаг 1.

Проверяем флешку на наличие вирусов. Я проверял при помощи антивируса AVAST 4.8 Professionl. Все «левые» ярлыки от удалил, сообщив, что это троян LNK.

Avast удалил все «левые» ярлыки

Если ваш антивирус оставить ярлыки папок на месте — удалите их самостоятельно, они не нужны.

Шаг 2.

Загружаем FAR Manager , распаковываем архив и запускаем файл Far.exe;

Шаг 3.

Переходим на съемный диск (флешку). Для выбора диска воспользуйтесь клавишами Alt + F1

;

Все скрытые системные файлы (левая панель) выделены темно-синим цветом — это и есть наши «исчезнувшие» папки.

Все скрытые системные файлы (левая панель) выделены темно-синим цветом — это и есть наши «потерянные» папки

Шаг 4.

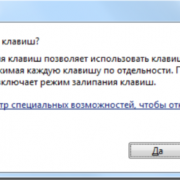

Чтобы не менять атрибуты у каждой папки по отдельности, велите их все сразу: выделите сперва первый файл из списка, а потом нажмите клавишу Insert

на клавиатуре и держите до тех пор, пока не выделятся имена всех интересующих нас файлов желтым цветом.

Выделение группы файлов в FAR Manager

Шаг 5.

Нажмите на клавиатуре клавишу F4 (либо кнопку Edit в FAR). В открывшемся меню уберите знаки (знак вопроса, крестик) в пунктах:

Если вы все сделали правильно, цвет имен файлов изменится с темно-синего на белый.

После изменения атрибутов, цвет имен папок стал белым

Теперь можно зайти на флешку из под Windows и убедиться, что все отображается без проблем.

После изменения атрибутов, все папки стали вновь доступны

Советую держать файловый менеджер FAR Manager всегда под рукой, так он позволит, в случае необходимости, обойти ограничения Windows на изменение файлов.

Как вы понимаете, при помощи FAR Manager можно проделать и обратную процедуру, т.е. скрыть свои файлы на флешке от неопытных пользователей.

В заключение хочу сказать спасибо программисту Евгению Рошалю, который создал FAR Manager и хорошо всем известный архиваторы RAR и WinRAR.

Евгений Мухутдинов