Как настроить роутер mikrotik, базовая конфигурация

Содержание:

Пример настройки гостевой(guest) WiFi сети в CAPsMAN MikroTik

За основу настроек будет выбран полностью сконфигурированный контроллер “бесшовного” роуминга CAPsMAN.

Статья «→

Этапы настройки гостевой(guest) WiFi в MikroTik, для контроллера CAPsMAN:

- ;

- ;

- ;

- ;

- ;

- ;

- .

Настройка находится в Bridge→Bridge

/interface bridge add admin-mac=32:BC:CF:2D:96:CE arp=reply-only auto-mac=no name=Bridge-Guest

Поддержи автора статьи, сделай CLICK по рекламе ↓↓↓

ARP=reply-only запретит ручное конфигурирование сетевых параметров со стороны клиента, т.е. на WiFi устройство нельзя установить САМОСТОЯТЕЛЬНО статический IP адрес.

Настройка находится в CAPsMAN→Security Cfg.

/caps-man security add authentication-types=wpa2-psk encryption=aes-ccm group-encryption=aes-ccm \ group-key-update=1h name=Security-Profile-Guest passphrase=050617XXYY

Настройка находится в CAPsMAN→Datapaths

Поддержи автора статьи, сделай CLICK по рекламе ↓↓↓

/caps-man datapath add bridge=Bridge-Guest name=Datapath-Guest

Настройка находится в CAPsMAN→Configurations

Поддержи автора статьи, сделай CLICK по рекламе ↓↓↓

/caps-man configuration add channel=channel-24 datapath=Datapath-Guest mode=ap name=Cfg-2.4-Guest \ security=Security-Profile-Guest ssid=Guest-WiFi add channel=channel-5 datapath=Datapath-Guest mode=ap name=Cfg-5-Guest \ security=Security-Profile-Guest ssid=Guest-WiFi

Аналогичные действия нужно произвести для канала 5ГГц, в качестве параметра Channel выбрать соответствующую частоту. По итогам настройки раздел конфигурации будет иметь вид:

Настройка находится в CAPsMAN→Provisioning

Поддержи автора статьи, сделай CLICK по рекламе ↓↓↓

/caps-man provisioning add action=create-enabled hw-supported-modes=b,gn master-configuration=cfg-24 \ name-format=identity slave-configurations=Cfg-2.4-Guest add action=create-enabled hw-supported-modes=an,ac master-configuration=cfg5 \ name-format=identity slave-configurations=Cfg-5-Guest

Настройка находится в CAPsMAN→Remote CAP→Provision

Вся описанные настройки приведут к изменениям на всех подключенных точках доступа и раздел с интерфейсами CAPsMAN будет иметь вид:

Настройка находится в IP→Addresses

Поддержи автора статьи, сделай CLICK по рекламе ↓↓↓

/ip address add address=10.10.10.1/24 interface=Bridge-Guest network=10.10.10.0

Производим стандартные настройки DHCP сервера

Настройка находится в IP→DHCP Server→DHCP→DHCP Setup

Поддержи автора статьи, сделай CLICK по рекламе ↓↓↓

А далее в вновь созданному DHCP серверу указываем параметр Add ARP For Leases = yes, чтобы запретить использование статических IP адресов вне ARP таблицы роутера.

Поддержи автора статьи, сделай CLICK по рекламе ↓↓↓

/ip dhcp-server network add address=10.10.10.0/24 dns-server=10.10.10.1 gateway=10.10.10.1 /ip pool add name=dhcp_pool2 ranges=10.10.10.2-10.10.10.254 /ip dhcp-server add add-arp=yes address-pool=dhcp_pool2 disabled=no interface=Bridge-Guest \ lease-time=4h name=dhcp1

Настройка Интернета на роутере MikroTik hAP ac2

Данная настройка состоит из двух пунктов: настройки подключения на определенном порту, а также активация NAT(masquerade).

!!! Роутеры MikroTik не имеют заведома определённых портов LAN и WAN, эта группировка и назначение отводится для специалиста, который занимается настройкой маршрутизатора MikroTik.

Настройка DHCP client в MikroTik

Настройка находится в IP->DHCP Client

/ip dhcp-client add add-default-route=no dhcp-options=hostname,clientid disabled=no \ interface=ether1

Опцией Add Default Route можно манипулировать, но выключенное состояние потребует ручного добавления маршрута. Это может стать полезным при использовании балансировки между несколькими линиями интернета.

Настройка статического IP в MikroTik

Будет состоять из трех разделов:

- Настройка IP адреса на интерфейсе;

- Настройка DNS;

- Создание статического маршрута.

Настройка находится в IP->Addresses

установка ip адреса на выбранный интерфейс

/ip address add address=81.21.12.15/27 interface=ether1 network=81.21.12.0

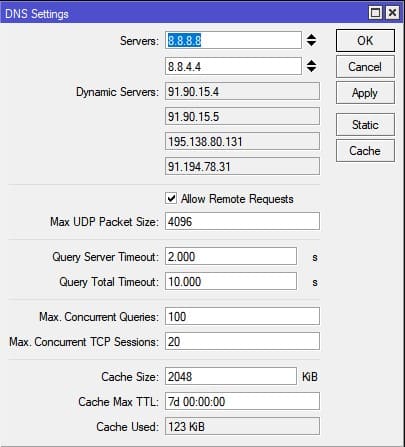

Настройка находится в IP->DNS

/ip dns set allow-remote-requests=yes servers=8.8.8.8,8.8.4.4

Настройка находится в IP->Routes

/ip route distance=1 gateway=81.21.12.1

Настройка PPPOE в MikroTik

Настройка находится в PPP->Interface

/interface pppoe-client add add-default-route=yes disabled=no interface=ether-1 name=\ pppoe-out password=PASSWORD use-peer-dns=yes user=USER

Настройка находится в IP->Firewall->NAT

правило для работы интернета

/ip firewall nat add action=masquerade chain=srcnat out-interface=ether1

Дополнение: srcnat можно использовать ещё в ситуации, когда на исходящем порту несколько ip адресов: провайдер выделил диапазон адресов на одном проводном подключении.

Настройка WiFi на роутере MikroTik hAP ac2

На борту роутера MikroTik hAP ac2 присутствуют два WiFi модуля для одновременной работы в диапазонах 2.4ГГц и 5ГГц. Для их включения нужно последовательно настроить каждый из них.

Первым делом нужно настроить конфигурацию безопасности. Если локальная сеть не содержит гостевой сети, можно отредактировать конфигурацию по умолчанию.

Настройка находится в Wireless->Security Profiles

/interface wireless security-profiles set authentication-types=wpa2-psk eap-methods="" \ group-key-update=1h mode=dynamic-keys supplicant-identity=MikroTik \ wpa2-pre-shared-key=12345678

Роутер и WiFi точка доступа не будет блокировать настройку конфигурации WiFi если задать одно SSID имя. WiFi сигналы будут распространяться на абсолютно разные антеннах и в разных частотных диапазонах.

Настройки находятся Wireless->WiFi Interfaces

/interface wireless set band=2ghz-b/g/n channel-width=20/40mhz-Ce \ disabled=no distance=indoors frequency=auto mode=ap-bridge ssid=Mikrotik \ wireless-protocol=802.11

Настройки находятся Wireless->WiFi Interfaces

/interface wireless

set band=5ghz-a/n/ac channel-width=\

20/40/80mhz-Ceee disabled=no frequency=auto mode=ap-bridge \

security-profile=profile1 ssid=TopNet

Важно принимать факт нахождения wifi интерфейса в составе bridge, без этой настройки wifi клиенты не смогут получит ip адрес(dhcp сервер настроен на bridge), взаимодействовать с локальной сетью и будут ограничены доступом в интернет

Проброс портов в роутере MikroTik hAP ac2

Настройка находится в IP->Firewall->NAT

/ip firewall nat add action=dst-nat chain=dstnat dst-address=10.10.10.52 dst-port=80,443 \ in-interface=ether1 protocol=tcp to-addresses=192.168.0.2

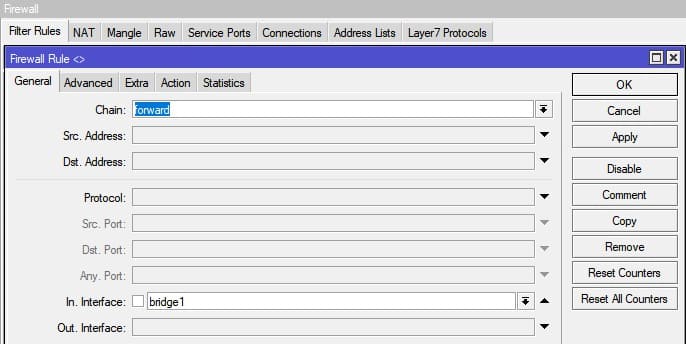

/ip firewall filter add action=accept chain=forward connection-state=established,related

/ip firewall filter add action=accept chain=in connection-state=established,related

/ip firewall filter add action=accept chain=input in-interface=bridge1 add action=accept chain=forward in-interface=bridge1

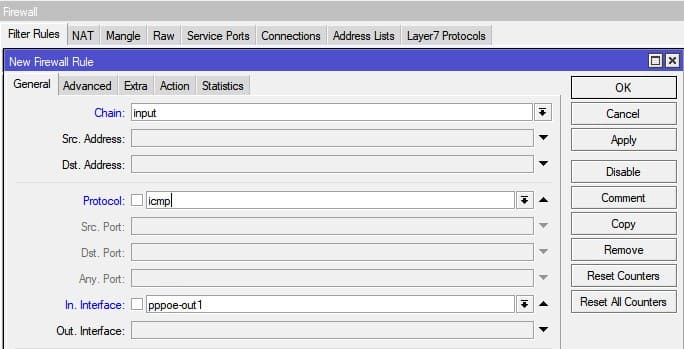

/ip firewall filter add action=accept chain=in protocol=icmp in-interface=pppoe-out1

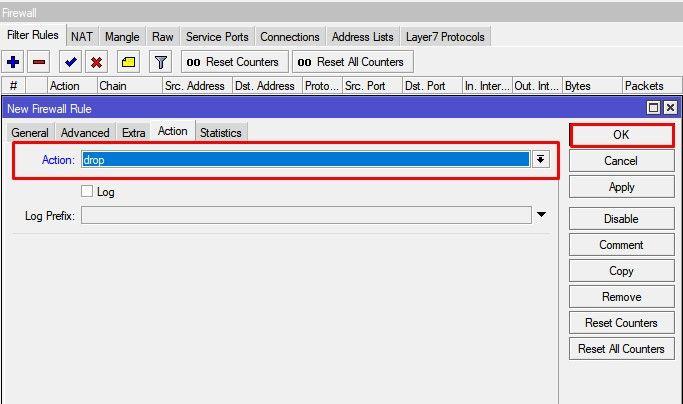

/ip firewall filter add action=drop chain=input in-interface=pppoe-out1

/ip firewall filter add action=drop chain=forward connection-state=invalid

/ip firewall filter add action=drop chain=input connection-state=invalid

С расширенной версией по настройке Firewall в роутере MikroTik можно ознакомиться в статье Настройка Firewall в MikroTik, защита от DDOS атаки.