Проброс портов в mikrotik

Содержание:

- Настройка процедуры «Port forwarding» (проброс портов) в Mikrotik

- Конфигурирование

- Изменение и удаление портов на роутере Mikrotik

- Создание правил и выбор действий

- Stats

- Включение L2TP сервера

- Настройка проброса одного порта

- Проброс портов на роутере Mikrotik

- Доступ к веб-интерфейсу

- Проброс портов в winbox

- Проброс портов на роутере

- Общее описание параметров

- Что нужно знать при настройке переадресации mikrotik?

- Заключение

Настройка процедуры «Port forwarding» (проброс портов) в Mikrotik

Настройка вкладки «General»

- требуется нажать «плюс» и в открывшемся окне заполнить пару значений: chain — вектор маршрута данных. Из списка выбрать — srcnat, что подразумевает принцип «изнутри-наружу», данные передаются из локальной сети во внешнюю и «dstnat» — из внешней сети во внутреннюю.

- Src. Address/ Dst. Address — внешний адрес, с которого будет начинаться подключение, и адрес назначения (нужно установить адрес нашего маршрутизатора).

- protocol — в этом пункте требуется указать разновидность протокола для данного соединения (tcp или udp). Пункт обязательный, без него ничего не выйдет

- Src. Port (исходящий порт) — порт предназначен для удаленного устройства, с которого переносятся данные, (нужно оставить пустым).

- Dst. Port (конечный порт) — нужно указать ссылку на внешний порт роутера, на который будет поступать информация от удаленного устройства и передаваться на наш ПК по LAN.

Any. Port (произвольный порт) — если здесь указать номер порта, то роутер будет понимать, что этот порт — - выходящий и входящий одновременно (интеграция двух вышеописанных полей в одно).

- In. interface (входной интерфейс) — здесь требуется указать интерфейс роутера MikroTik, на котором «прослушивается» этот порт. В нашем случае, так как мы проводим проброс для трансляции данных снаружи, это интерфейс, по которому маршрутизатор подключается к сети Интернет, по стандарту это «ether1-gateway». Значение нужно указать обязательно, иначе порт не будет виден по LAN. Если подключаться к провайдеру по протоколу «PPPOE», то скорее всего, нужно будет прописать его, а не WAN-интерфейс.

- Out. interface (выходной интерфейс) — интерфейс для коннекта с ПК, на котором пробрасывают порты.

Настройка вкладки «Action»

В строке «Action» нужно прописать действие, которое выполнит роутер. Другими словами, это скрипты действий, или набор алгоритма действий, которая будет использовать роутер при получении данных. Таким образом можно полностью автоматизировать рабочие процессы, чтобы пользователь не принимал в них прямого участия.

Возможные варианты:

- accept — стандартный приём данных;

- add-dst-to-address-list — добавить конечный адрес в список роутера;

- add-src-to-address-list — выходящий адрес будет добавлен в соответственный список адресов;

- dst-nat — передаёт данные из внешней сети в LAN;

- jump — наследования правил другого (смежного или соседнего канала), к примеру, при активном значении «srcnat» — применяется правило для «dstnat»;

- log — записывать все действия в файл;

- masquerade — замена внутреннего адреса ПК или другой машины из LAN на адрес маршрутизации;

- netmap — создание переадресации одного массива адресов на другой,. Оказывает более глобальное действие, чем

- dst-nat;

- passthrough — этот пункт конфигурации правил нужно пропустить и пройти к следующему. Он нужен только для статистики;

- redirect — информация передаётся на другой порт этого же маршрутизатора;

return — если доступ в этот канал был получен по функции jump, то это правило вернёт данные обратно; - same — редко используемая настройка один и тех же правил для группы адресов; src-nat — переадресация пакетов из внутренней сети во внешнюю (обратное dst-nat перенаправление). Для наших конфигураций подойдут параметры «dst-nat» и «netmap». Нужно отметить последний.

В строке «To Adresses» нужно прописать внутренний IP-адрес компьютера или устройства, на который роутер перенаправит данные по протоколу проброса порта.

В поле «To Ports», соответственно, номер порта.

При загрузке пресета из интернета и последующем сбросе к заводским настройкам при помощи функции Return to Factory reset, можно получить полностью проброшенные порты, которые могут быть использованы удалённым устройством, поэтому стандартные настройки роутера, которые могут нарушаться в процессе проброса, будут соответствовать заводским. Рекомендуется создавать точки восстановления системы или резервную копию файла роутера, как в случае поломки это будет единственным способом вернуться на момент рабочего состояния, и полностью откатить нежелательные изменения.

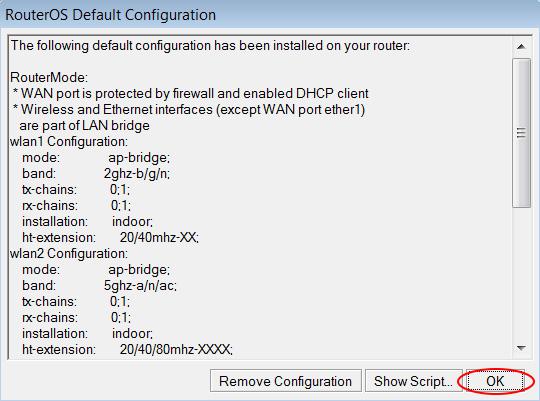

Конфигурирование

Используем наш уже знакомый лабораторный стенд с Mikrotik CHR версии 6.46.2 на борту. Мы находимся справа внизу в офисе SPB (Office-SPB).

Вводные данные:

- Office-SPB клиент;

- Office-Moscow сервер;

- NetworkCore выполняет роль провайдера, он будет заниматься обычной маршрутизацией;

- Office-Moscow ether1 смотрит в интернет 172.16.10.2/24;

- Office-SPB ether1 смотрит в интернет 172.16.11.2/24;

- Office-Moscow имеет bridge “General-Bridge” в локальной сети 192.168.11.1/24;

- Office-SPB имеет bridge “General-Bridge” в локальной сети 192.168.10.1/24;

- IP ПК в локальной сети Office-Moscow 192.168.11.2;

- IP ПК в локальной сети Office-SPB 192.168.10.2;

- Адресация в VPN сети 172.16.25.0/24.

Если вы хотите углубить свои знания по работе с роутерами MikroTik, то наша команда рекомендует пройти курсы которые сделаны на основе MikroTik Certified Network Associate и расширены автором на основе опыта . Подробно читайте .

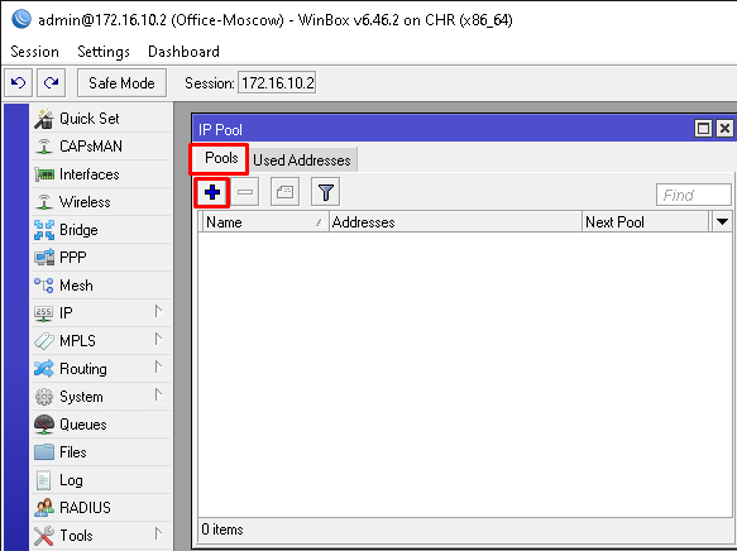

Создание IP пула

На оборудовании Mikrotik есть нюанс с клиент серверными протоколами VPN – соединение не установится до тех пор, пока мы не назначим IP адреса с обоих сторон. Поэтому создадим пул для VPN клиентов. Подключаемся к московскому роутеру и открываем IP-Pool.

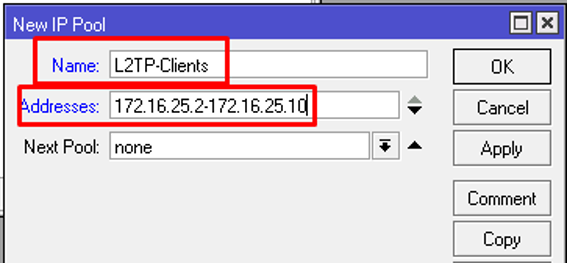

Добавляем пул, задаем имя и адреса.

Next Pool указывать не будем. Так же отмечу, что используем мы в VPN /32 маску подсети.

Создание профиля подключения

Переходим к созданию профиля L2TP для нашего сервера. Создаем его в PPP – Profiles.

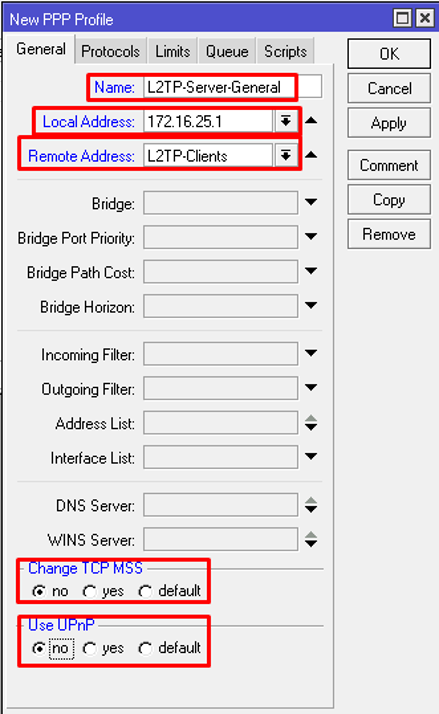

Создаем профайл. Указываем:

- Имя профиля;

- Local Address – следует указать статический адрес внутри VPN, в нашем случае 172.16.25.1;

- Remote Address – созданный на предыдущем шаге пул из выпадающего списка;

- Change TCP MSS – No;

- Use UPnP – No.

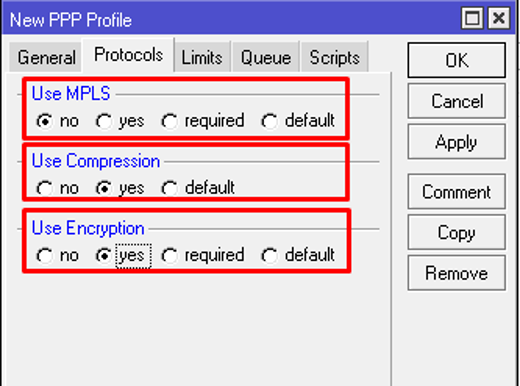

Переходим на вкладку Protocols, ставим значения:

- Use MPLS – No;

- Use Compressions – Yes;

- Use Encryption – Yes.

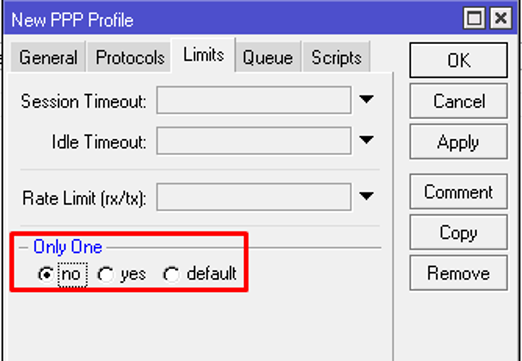

Переходим в Limits, выставляем значение Only One в No.

Сохраняем и смотрим на результат.

Изменение и удаление портов на роутере Mikrotik

Исходя из инструкции «Как открыть порт», можно заметить, что в открывшемся порте на роутере есть параметры «Изменить» и «Удалить». В зависимости от протокола выбирается один из параметров, так как для удаления некоторых портов требуется сначала освободить под смену новый (пустой) порт, иначе роутер будет накапливать ошибки.

Если пользователь случайно удалил порт с пометками «UDP» и «Disabled», после чего роутер перестал предоставлять интернет-соединение, нужно скачать стандартную прошивку и установить её снова, так как пустое место в таблице всё равно останется, а порт неактивен и не поможет в получении удалённого доступа.

Создание правил и выбор действий

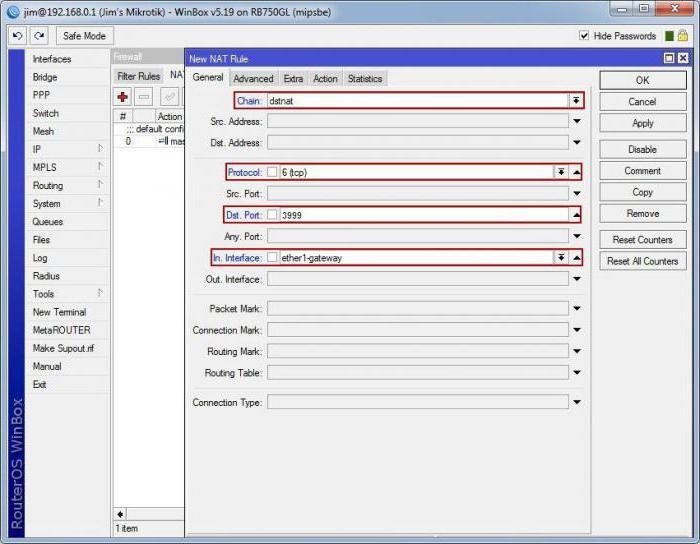

Теперь создаем новое правило и приступаем к заполнению полей настроек. Здесь нужно быть очень внимательным и исходить именно из того, какой доступ необходимо осуществить (изнутри наружу или наоборот).

Параметры должны быть такими:

- Chain: srcnat используется для доступа из локальной сети, так сказать, во внешний мир, dstnat – для доступа к локальной сети извне (выбираем для входящих подключений второй вариант);

- поля адресов Src. и Dst. оставляем пустыми;

- в поле протокола выбираем либо tcp, либо udp (обычно устанавливается значение 6 (tcp);

- Src. Port оставляем незаполненным, т.е. исходящий порт для внешних подключений не важен;

- Dst. Port (порт назначения): указывается порт для вышеприведенных примеров (например, 51413 для торрентов, 3389 для RDP и т.д.);

- Any Port можно оставить пустым, но если указать номер, один порт будет использоваться и как входящий, и как исходящий;

- In. Interface: вписывается порт самого роутера (обычно это ether1-gateway);

- Out. Interface: указывается исходящий интерфейс (можно пропустить).

Примечание: в случае проброса портов для удаленного подключения извне (RDP) в поле Src. Address указывается IP удаленного компьютера, с которого предполагается осуществлять доступ. Стандартный порт RDP-подключения 3389. Однако большинство специалистов заниматься подобными вещами не рекомендует, поскольку намного безопаснее и проще настроить на маршрутизаторе VPN.

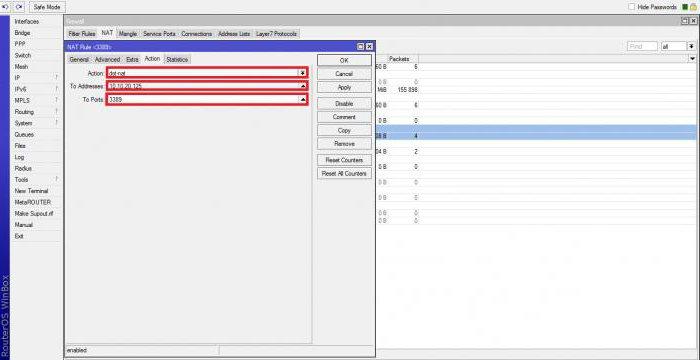

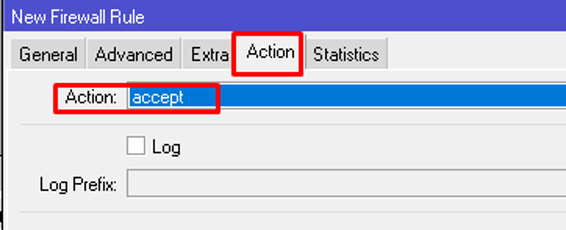

Далее в роутере Mikrotik проброс портов предполагает выбор действия (Action). Собственно, здесь достаточно указать всего три параметра:

- Action: accept (простой прием), но для доступа извне указывается dst-nat (можно указать более продвинутую настройку netmap);

- To Addresses: вписывается внутренний адрес машины, на который должно будет происходить перенаправление;

- To Ports: в общем случае выставляется значение 80, но для корректной работы того же торрента указывается 51413.

Stats

will show additional read-only properties

| Property | Description |

|---|---|

| bytes (integer) | Total amount of bytes matched by the rule |

| packets (integer) | Total amount of packets matched by the rule |

By default print is equivalent to print static and shows only static rules.

/ip firewall mangle> print stats Flags: X - disabled, I - invalid, D - dynamic # CHAIN ACTION BYTES PACKETS 0 prerouting mark-routing 17478158 127631 1 prerouting mark-routing 782505 4506

To print also dynamic rules use print all.

/ip firewall mangle> print all stats Flags: X - disabled, I - invalid, D - dynamic # CHAIN ACTION BYTES PACKETS 0 prerouting mark-routing 17478158 127631 1 prerouting mark-routing 782505 4506 2 D forward change-mss 0 0 3 D forward change-mss 0 0 4 D forward change-mss 0 0 5 D forward change-mss 129372 2031

Or to print only dynamic rules use print dynamic

/ip firewall mangle> print stats dynamic Flags: X - disabled, I - invalid, D - dynamic # CHAIN ACTION BYTES PACKETS 0 D forward change-mss 0 0 1 D forward change-mss 0 0 2 D forward change-mss 0 0 3 D forward change-mss 132444 2079

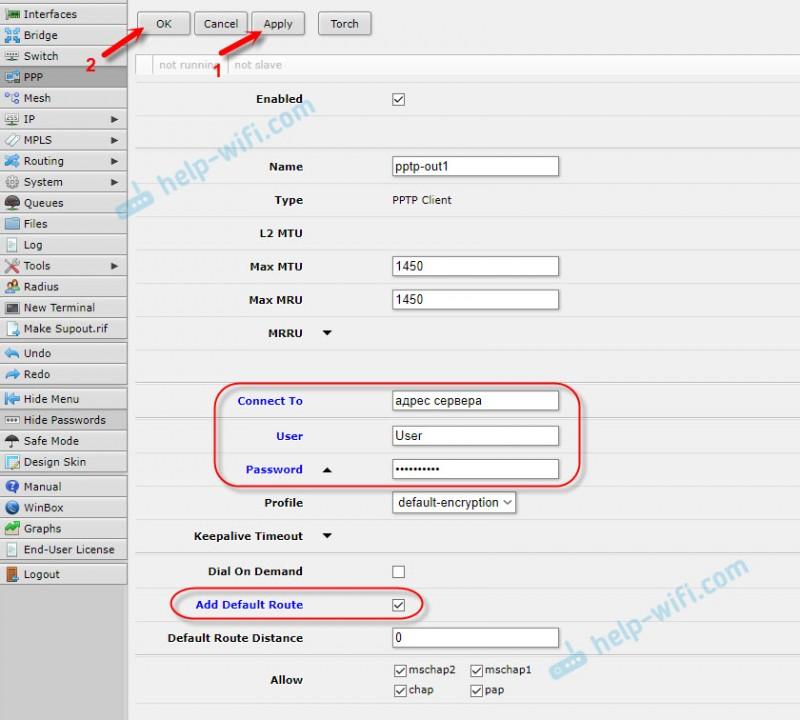

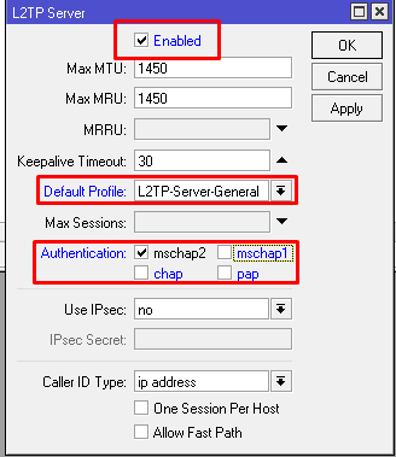

Включение L2TP сервера

Будем ориентироваться на повышение безопасности аутентификации и отключим старые протоколы. Если у вас есть устройства не поддерживающие современные протоколы аутентификации, то не забудьте включить их обратно. Переходим в PPP – Interface – L2TP Server.

Выставляем следующее параметры:

- Enable – ставим галочку;

- Default Profile – L2TP-Server-General;

- mschapv1, chap, pap – снимаем галочки;

- Use IPsec – ничего не ставим, т.к. мы не будем использовать IPSEC.

Сохраняем и переходим далее.

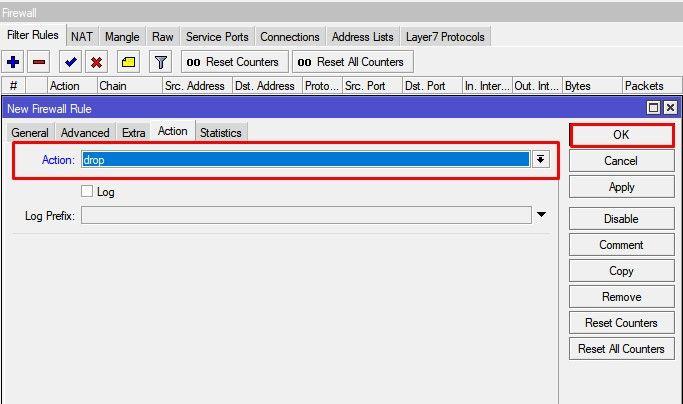

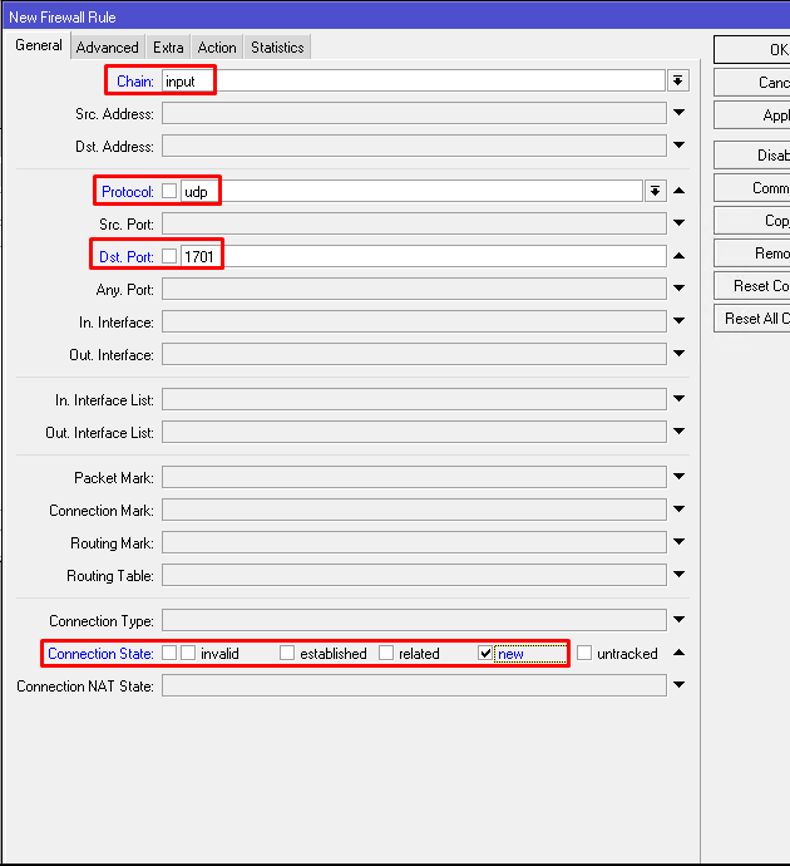

Настройка firewall

Необходимо создать разрешающее правило входящего трафика L2TP на нашем mikrotik в firewall для UDP порта 1701. Приступим к реализации. IP – Firewall – Filter создаем новое правило.

В General нас интересует:

- Chain – input;

- Protocol – UDP;

- Dst. Port – 1701;

- Connection State – New.

На вкладке Action нас интересует accept.

Сохраняем.

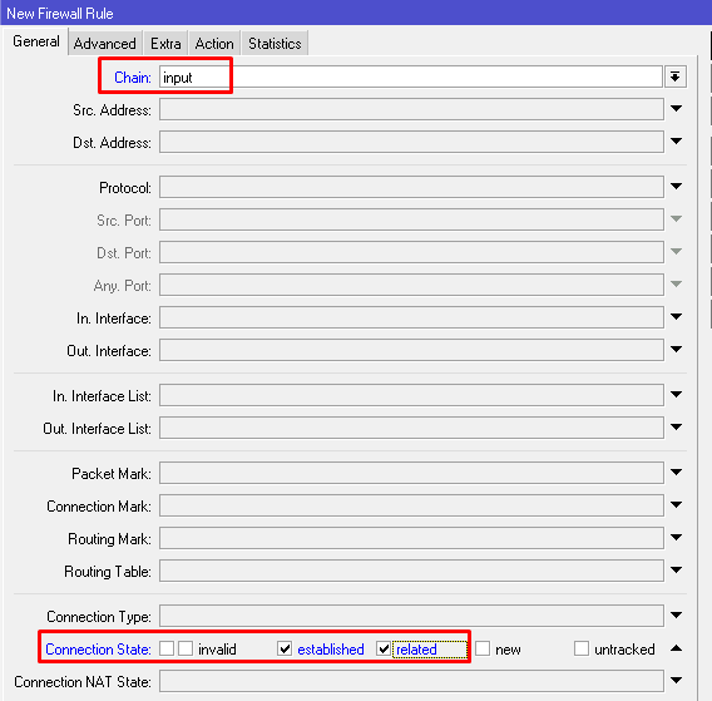

На самом деле, данное правило будет работать только для новых пакетов пришедших на роутер, для остальных пакетов – нет, а значит сессия не оживет. Чтобы сессии жили и им было хорошо нужно еще одно правило, которое разрешает все устоявшиеся входящие соединения. Создаем еще одно правило.

- Chain – input;

- Connection State – established, related;

- Action – accept.

На этом, пожалуй, все. Настройка сервера L2TP завершена.

Несколько слов про блокировку L2TP – из практики, есть такие товарищи — провайдеры, которые блокируют L2TP. Допустим Билайн в некоторых регионах уже начал блокировать весь L2TP без IPSEC

Обращайте на это внимание, если вы сделали все правильно, но соединение не проходит, значит дело в провайдере

Далее мы рассмотрим настройку L2TP-клиента и конечно же всеми любимый IPSEC.

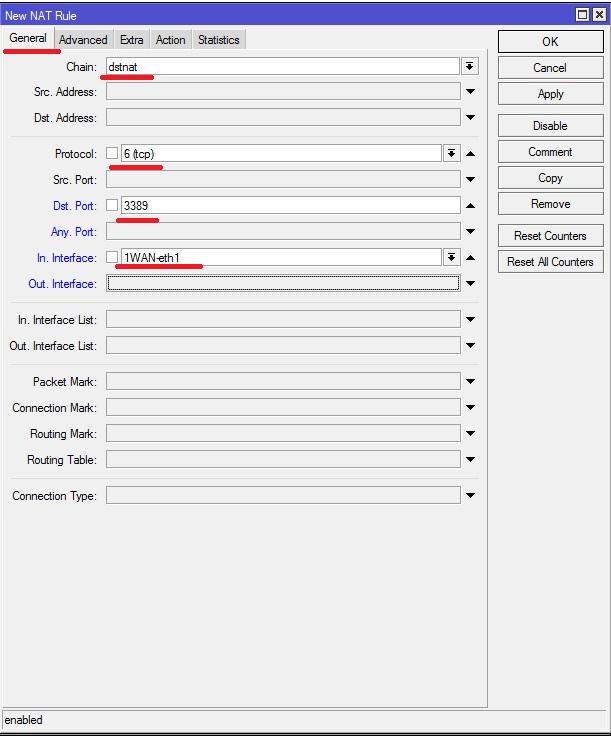

Настройка проброса одного порта

Для начала подключитесь к Mikrotik через winbox. Затем перейдите на вкладку IP-Firewall-NAT

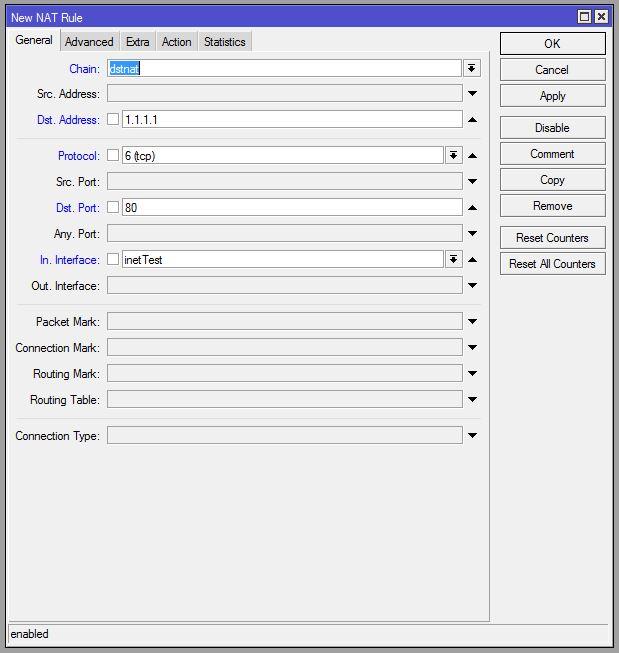

Нажмите на синий плюсик в верхнем меню вкладки. И заполняем необходимые настройки. Первым делом заполняем вкладку General. На рисунке показаны минимальные настройки для проброса одного порта, например, нам нужно настроить подключение к rdp серверу через Mikrotik.

Chain-канал приемник, есть два параметра srcnat-из локальной сети в интернет и dstnat из интернета в локальную сеть. Нам нужно dstanat

Src. Address — адрес с которого принимать запрос, например мы хотим разрешить подключение только с одного адреса, тогда нам нужно прописать в этом поле этот адрес. Если ничего не указано, то запросы будут приниматься со всех адресов

Dst. Address— адрес назначения (всегда ip маршрутизатора).

Protocol— Обязательное поле, указываем протокол работы, http, udp и т.д.

Src.Port – Порт источника с которого идет запрос, для нас это не важно

Dst.Port— обязательный параметр, указывает на каком порту роутер будет принимать запрос, здесь может быть указан абсолютно любой, например для rdp не обязательно указывать 3389, для безопасности лучше указать другой порт, например 33389.

Any.Port – объединяет два предыдущего параметра, если здесь будет что то указано, то это скажет маршрутизатору что src и dst порт равен указанному.

In.Interface – интерфейс на котором настроен внешний ip адрес Микротика

Out. Interface – интерфейс подключения компьютера, на который идет проброс, заполнять необязательно

Более тонкие настройки, которые редко используются

In.Interface List, Out. Interface List – принимает значение all т.е. использовать любой интерфейс, в принципе то же самое, что если не заполнять поля In и Out Interface

Packet Mark, Connection Mark, Routing Mark – Пробрасывать маркированные пакеты, маркировка происходит на вкладке firewall/mangle.

Connection Type — Пакет относится к определенному типу соединения, включенному на закладке Firewall/Service Ports, sip, ftp и т.д.

Обратите внимание, что перед полем можно поставить восклицательный знак, это означает отрицание

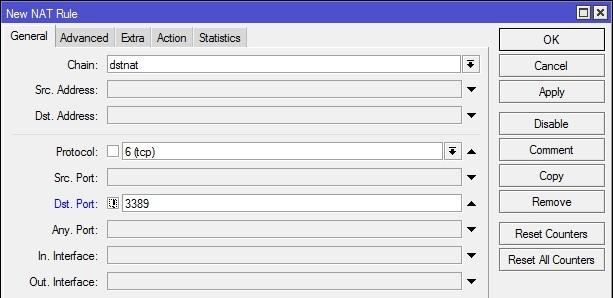

Данные настройки означают, что будут приниматься запросы на все порты кроме 3389.

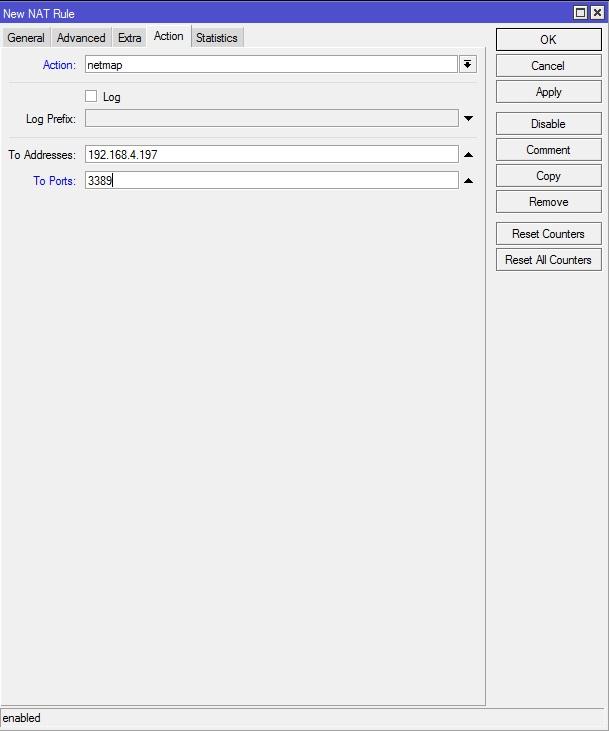

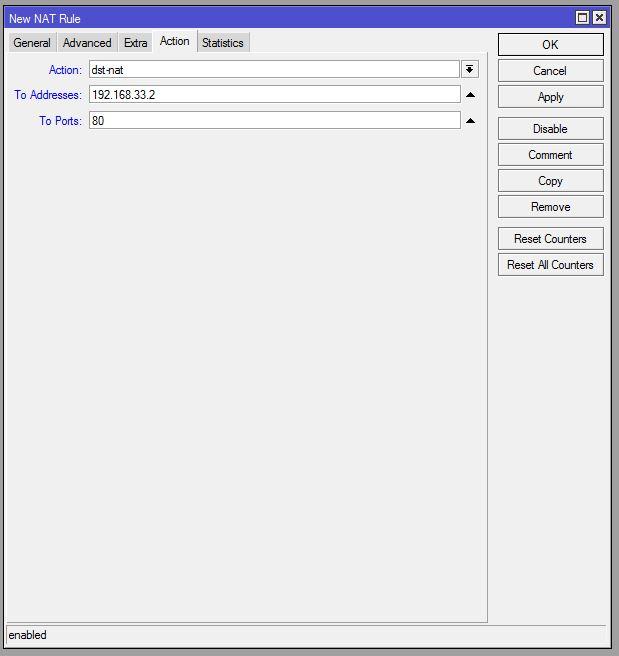

После заполнения всех необходимых полей переходим на вкладку Action.

Action – действие которое нужно выполнить, в нашем случае это или dst-nat или netmap, отличие рассмотрим ниже, я ставлю netmap как более новый и улучшенный.

To Address – ip локального компьютера на который идет проброс

To Ports – Порт на котором работает сервис, например для rdp 3389, для ftp 21. Если dst port на вкладке general совпадает с данным параметром, то можно это поле не заполнять

После всех настроек нажимаем кнопку «ОК» И во вкладке NAT появится новое правило, если все сделано правильно, то все должно работать.

Проброс портов на роутере Mikrotik

Для проброса и перенаправления портов на роутере Mikrotik нужно:

Запустить браузер и в поле адреса указать IP-адрес маршрутизатора (по стандарту это 192.168.1.1);

Нажать клавишу «Enter»;

В окне авторизации написать имя пользователя и пароль (по стандарту — имя пользователя и пароль admin);

Слева данного окна находится «Forwarding->Virtual Servers» и нажмите клавишу «Add New»;

В графе «Service port» требуется указать порт, который нужно открыть, а в поле IP Address ввести IP-адрес вашего устройства;

Поле «Protocol» предназначается для выбора одного из типов — TCP, UDP или ALL;

В поле «Status» нужно выставить значение «Enabled»;

Нажать клавишу «Save», чтобы сохранить установленные параметры.

Если на вашем ПК нужно соединение для веб-сервера, требуется открыть порт с номером 80, контрольный порт маршрутизатора изменится на «8080» и для соединения с маршрутизатором нужно будет ввести адрес http://192.168.1.1:8080.

Доступ к веб-интерфейсу

Итак, приступаем. Для маршрутизаторов Mikrotik проброс портов (RDP, FTP и т.д.) начинается со входа в систему управления устройством, называемую веб-интерфейсом. И если для большинства известных роутеров в качестве стандартных адресов используются сочетания 192.168 с окончаниями либо 0.1, либо 1.1, здесь такой вариант не проходит.

Для доступа в веб-браузере (лучше всего использовать стандартный Internet Explorer) в адресной строке прописывается комбинация 192.168.88.1, в поле логина вводится admin, а строка пароля, как правило, остается пустой. В случае, когда доступ по каким-то причинам оказывается заблокированным (роутер не воспринимает логин), потребуется сделать сброс настроек, нажав на соответствующую кнопку или отключив устройство от электропитания на 10-15 секунд.

Проброс портов в winbox

Открываем IP — Firewall — NAT, жмем «+»

Добавление правила NAT

Chain — цепочка, в которой будет обрабатываться правило. Выбираем dstnat.Src. Address — адрес источника. Если мы хотим указать конкретный адрес, то забиваем сюда. Но т.к. веб-сервер должен быть доступен всем, то я это поле не заполняю.Dst. Address — адрес, к которому будут обращаться клиенты извне. В данном примере это адрес 1.1.1.1. Можно этот адрес не указывать, но в этом случае нужно будет обязательно указать In. InterfaceProtocol — выбираем TCP.Dst. port — порт, к которому будут обращаться клиенты извне. Для веб-сервера по-умолчанию это порт 80.In. Interface — интерфейс, который смотрит наружу. В нашем случае это интерфейс inetTest.

Остальные параметры нам в этой статье неинтересны, поэтому переходим на вкладку Action.

Добавление правила вкладка Action

Action — выбираем dst-nat.To Addresses — пишем IP-адрес нашего веб-сервера в локальной сети.To Ports — порт 80.

Этого, собственно, достаточно. Но есть один очень важный момент. У роутера MikroTik есть встроенный веб-сервер, который висит на том же дефолтном порту 80. Надо его оттуда убрать. Заходим в IP — Services и меняем там порт службы www с 80-го, на произвольный.

Процесс создания правила проброса порта RDP для персоналки аналогичен вышеописанному.

Реклама:

Если известен удаленный IP-адрес, с которого будет производиться подключение, обязательно его указывайте в поле Src. Address. Это как минимум. А лучше вообще используйте VPN (легко поднимается на MikroTik) вместо банального проброса порта. Если уж сильно нужен именно проброс порта и неизвестен адрес источника, то есть еще такая штука, port knocking называется. Так же можно реализовать на MikroTik, но это материал для отдельной заметки — читайте статью Port knocking MikroTik .

Здесь проброс RDP используется только в качестве примера проброса порта, а не как призыв открывать небезопасный доступ к своим рабочим столам всему интернету.

Проброс портов на роутере

Проброс портов на роутере Mikrotik начинается с этого:

- Нужно открыть браузер и вбить в поле адреса локальный адрес роутера. По умолчанию это Mikrotik (адрес 192.168.0.1). Имя пользователя «admin», пароль «admin».

- После ввода данных откроется интерфейс роутера.

- Нужно взглянуть на левую верхнюю часть меню и найти там параметр «Переадресация» («Retrack» или «Forwarding»). Если на роутере установлен какой-то альтернативный язык, нужно скачать прошивку с официального сайта и установить её.

- Нужно кликнуть по пункту и зайти в Виртуальные серверы (Virtual Servers).

- Такая процедура позволит получать удалённый доступ к любому компьютеру в LAN, причём, устройство, которое находится в LAN необязательно должно быть включено.

- На следующей странице нужно найти кнопку «Добавить» (Add New) и нажать её.

- Далее нужно внести информацию в поля, чтобы можно было получить доступ к другому устройству.

- Порт сервиса (Service Port) можно написать произвольный, к примеру, 77. Этот порт нужно указать при входе на конкретное устройство из Интернета в отдельной программе или в адресном поле браузера через символ «:», после хост-адреса.

- Внутренний порт (Internal Port) нужно указывать точно. Его можно уточнить в инструкции к устройству ( по стандарту это 80).

- IP адрес (IP Address) – это интегрированный LAN-адрес машины. Он находится в свойствах самого устройства, либо уточняется в ходе теста сети.

- Нажмите кнопку Сохранить (Save) и получите один готовый проброшенный порт, который можно Удалять (Delete) или Изменять (Modify) по желанию.

- Перезагружать устройство не нужно.

- Снова нажмите кнопку Добавить (Add New) и пробросьте следующий порт.

Будет показан пример проброса порта с номером «8000», который предназначается для удаленного доступа приложений. - После нажатия клавиши «Сохранить» открываются два доступных порта для удаленного доступа.

Альтернативный способ — запустить роутер в тестовом режиме (зажать кнопку выключения и функциональную клавишу). Пока роутер перезагружается, нужно открыть в адресной сроке браузера адрес 192.168.0.1. Когда страница загрузится, данных не будет. Нужно периодически обновлять страницу, пока соединение не будет установлено. На странице будут 2 кнопки «Return to standart settings» и «Swap port». Первая кнопка — сброс к настройкам, вторая — смена портов. Нажатие по второй кнопке автоматически создаст максимальное кол-во свободных портов, за которыми можно закрепить устройства. Сделать это можно при помощи добавления нового соединения.

Общее описание параметров

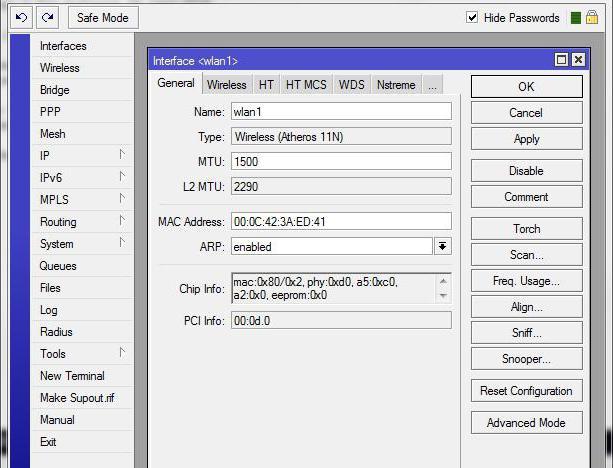

После входа, прежде чем выполнять проброс портов «Микротик», желательно ознакомиться с некоторыми важными настройками и параметрами, которые придется изменять.

Для начала следует войти в раздел Interfaces (второй пункт в меню слева), где будут показаны все доступные на данный момент интерфейсы. На локальный мост пока не обращаем внимания, а смотрим на порт Ether1. Он соответствует первому порту (разъему) на роутере, в который включен кабель с разъемом RJ-45 от провайдера. Еще он называется Gateway — вход, через который можно будет получить доступ к самому устройству.

Четыре остальных порта объединены в виртуальный свитч. Второй порт имеет приоритет Master, остальные – Slave. Три последних порта ориентируются на второй, который, по сути, ими же и управляет на основе подключения к первому.

Между основными портами и интернетом в качестве некой «прослойки» установлена служба трансляции сетевых адресов NAT. Она позволяет установить и внутренние, и внешние адреса для компьютеров в одной локальной сети, которые могут не совпадать изначально.

Далее начинается маскарад. Да-да, вы не ослышались, это действительно так! Функция Masquerade работает по принципу VPN или прокси, подменяя внешний IP компьютерного терминала при выходе в интернет адресом самого роутера. Точно так же при получении отклика служба идентифицирует внутренний IP компьютера, с которого производился запрос, и отсылает ответ именно на эту машину. Если служба не включена, нужно будет активировать ее в соответствующем разделе самой операционнной системы.

Что нужно знать при настройке переадресации mikrotik?

В принципе, настройка проброса портов закончена, но есть один нюанс. Дело в том, что сервер самого роутера mikrotik работает на 80 порту. И если вам необходимо пробросить данный порт, то тогда нужно зайти на вкладку «IP», потом «Services» и изменить настройки порта веб сервера на любой другой, который не используется.

Необходимо отметить, что если вы хотите пробросить несколько портов, то в поле «To Ports» укажите номера портов через запятые (например, 80,554,и т.п.)

Это наиболее простой метод проброса портов на микротик: если он не сработал, то вам следует убедиться, что в правилах настройки файрвола нет запретов. Учтите, что и антивирусы, и файерволлы на вашем компьютере при настройке также могут блокировать весь исходящий трафик.

Также проброс портов можно прописывать с помощью скриптов. Однако это значительно более сложный и трудоемкий процесс.

Заключение

Надеемся, что наша статья помогла вам разобраться в настройки проброса роутера на примере MikroTik, в нюансах его конфигурации, в прочих важных функциях, необходимые для его работы. Настоятельно рекомендуется следовать инструкции, не использовать сторонних программ для автоматической настройки, так как они могут перенаправлять ваш трафик и получать доступ к данным без вашего ведома. Если в какой-то момент роутер отказался отвечать на команды, ему нужно выключить при помощи экстренной клавиши, или перезагрузить, используя сочетания клавиш. Дальнейшее продолжение работы может привести к тому, что роутер попадёт в состоянии кирпича, в котором он не сможет реагировать ни на какие команды его придётся заменить.

Подведём краткие итоги статьи:

проброс — процедура сложная, но посильная большинству пользователей. Потребуется усидчивость и внимательность, так как пропуск одного параметра приведёт к неверному конечному результату и спровоцирует не тот эффект, который ожидал читатель;

записывать процедуру и комментировать её интерфейс — не будет лишним, чтобы не разбираться с нуля;

если не знаете, как настроить самому, можно обратиться на форумы системных администраторов, где подскажут, или скинут оптимальные настройки в .ini-файле